Les 5 techniques de phishing les plus courantes L’ère des attaques ciblées est en marche Le spam est aujourd’hui plus une nuisance qu’une réelle menace. En effet, les tentatives de vendre du vi@gra ou encore de recevoir l’héritage d’un riche prince d’une contrée éloignée ne font plus beaucoup de victimes. La majorité des […]

Mot de passe Wifi : trois quarts des foy...

#Mot de passe Wifi : trois quarts des foyers français à la merci d’une attaque Trois ménages français sur quatre ne protègent pas correctement leur borne wifi, rendant leurs ordinateurs, téléphones et tablettes accessibles aux pirates informatiques. Près de trois ménages français sur quatre ne protègent pas correctement leur borne wifi domestique, rendant leurs […]

Astuce : Un logiciel anti-espions gratui...

Astuce : Un logiciel anti-espions gratuit pour Windows Ghostpress un logiciel anti-keylogger portable gratuit qui est en mesure de protéger votre ordinateur contre les logiciels espions. Dans cet article, je vous présente Ghostpress, un logiciel anti-keylogger portable totalement gratuit qui est en mesure de protéger votre ordinateur des logiciels espions. Mais qu’est-ce qu’un keylogger ? En […]

10 conseils pour protéger sa vie privée

10 conseils pour protéger sa vie privée sur Internet Les données numériques que nous produisons sur Internet sont utilisées à notre insu à des fins publicitaires. Nos conseils pour protéger vos données personnelles. Le big data ou mégadonnées (J.O. n° 0193, 22 août 2014) désigne le volume exponentiel des données numériques et leur exploitation. […]

5 conseils pour combattre le piratage in...

5 conseils pour combattre le piratage informatique Pour beaucoup d’entre nous, acheter en ligne est devenu une habitude sans laquelle nous pouvons pas vivre. Les achats online simplifient notre quotidien car ils nous permettent de acheter des voyages, des vêtements, des cadeaux et aussi de faire nos courses alimentaires sans bouger ! Internet à changé notre […]

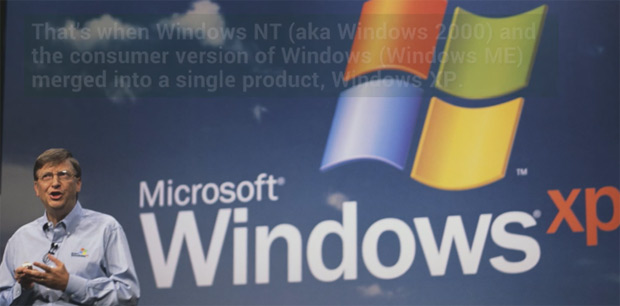

Toujours sous Windows XP ? Vous êtes une

Toujours sous Windows XP ? Vous êtes une menace pour la société Windows XP ne bénéficie plus de correctif de sécurité depuis 2014 et représente par conséquent un risque. Les utilisateurs ont donc une responsabilité. Et si vous êtes un professionnel de l’IT avec des capacités de décision en entreprise, vous devriez être licencié pour […]

Formation pour DPO externe mutualisé et

Depuis 2012, nous accompagnons des établissement dans leur mise en conformité avec la réglementation sur les Données à Caractère Personnel. Formation RGPD pour DPO externe mutualisé et Délégués à la protection des données externalisé Depuis le 25 mai 2018, le RGPD (Règlement européen sur la Protection des Données) est applicable. De nombreuses formalités auprès de […]

Pendant les vacances continuez à protége

Pendant les vacances continuez à protéger vos données personnelles Le sutilisateurs sont de plus en plus concernés par le sort de leurs données. Potentiellement victimes, ils doivent prendre plus de temps pour consulter les pages de politique de confidentialité. Qu’en est-il de ces utilisateurs finaux ? Sont-ils acteurs de la sécurité en ligne de leurs données […]

Comment retrouver l’auteur d’un e-mail o

Comment retrouver l’auteur d’un e-mail ou d’un post ? Victime d’usurpation d’identité, d’insultes ou de propos diffamatoires, vous désirez retrouver l’auteur d’un e-mail ou d’un post sur un forum ou sur un réseau social ? Les conseils de Denis JACOPINI, expert informatique assermenté. 1. RETROUVER L’AUTEUR D’UN EMAIL 1.1 Les envois d’e-mail Tout comme […]

Tout ce que vous ne savez pas sur les cl...

Tout ce que vous ne savez pas sur les clés USB La majorité des personnes savent très bien que la clé USB est un support de stockage amovible, c’est ce qui leur fait penser qu’une clé USB permet uniquement de stocker des fichiers à partir de tout système disposant de prises USB ou de transférer des données entre ordinateur.Or la clé USB peut être […]