| Le nombre total d’individus dans le monde est de 7,4 milliards. Fin 2015, Facebook a atteint les 1,59 millions d’utilisateurs. Avec une augmentation annuelle de 17%, le géant des réseaux sociaux est tout simplement trop important pour être ignoré. Ceci étant dit, c’est aussi vrai pour beaucoup d’autres réseaux sociaux.

Les 310 millions d’utilisateurs actifs par mois sur Twitter postent 347 222 fois en moyenne. Plusieurs d’entre eux tweetent plus d’une centaine de fois par jour, et nombreux sont ceux à tweeter une fois par jour. Plus de 40 millions de photos ont été partagées sur Instagram depuis son lancement, et plus de 80 millions de photos y sont publiées chaque jour.

Ceci représente une énorme quantité de données : certaines importantes, d’autres intéressantes ou encore inutiles. Les réseaux sociaux, avec leurs propres tendances et leurs propres lois, fonctionnent comme une extension du monde réel, qui a un énorme impact sur nos vies hors-ligne. Dans cet article, nous vous dévoilons quelques règles simples que chaque utilisateur de réseaux sociaux devrait garder en tête.

1. N’alimentez pas les trolls

Les trolls sur Internet sont des provocateurs qui se joignent à des conversations dans le but d’agacer les autres utilisateurs pour le « fun ». On peut trouver des trolls n’importe où : sur les forums, les chats, et autres plateformes de communication en ligne. Les forums des nouveaux médias sont connus pour la participation élevée de trolls. D’ailleurs, il y en a plein sur les réseaux sociaux.

Comment devez-vous parler aux trolls ? D’aucune façon ! Ignorez-les. Plusieurs personnes se font prendre au piège et engagent alors des débats houleux en essayant d’expliquer leur point de vue et passent une grande partie de leur temps et de leur énergie en vain. Quelqu’un a toujours tort sur Internet. Ne perdez pas votre temps et votre énergie pour des trolls.

2. Ne postez pas ou ne partagez pas de contenu illégal

Les Emirats Arabes Unis et la Nouvelle Zélande disposent de lois qui punissent sévèrement les trolls et la cyberintimidation avec des sanctions allant de 35 000$ à la prison.

Toutefois, vous pouvez écoper d’une amende ou même être confronté à des conséquences bien plus graves pour avoir posté, partagé du contenu ou toutes autres actions relatives dans bon nombre de pays. Par exemple, deux hommes ont été condamnés à quatre ans de prison après avoir créé une page Facebook qui encourageait une révolte. Un homme au Bengladesh a été envoyé en prison pour avoir plaisanté sur son souhait de voir le premier ministre mort. Par conséquent, mieux vaut être au courant des lois de chaque pays et de s’en souvenir au moment de publier ou partager sur Facebook ou Twitter.

3. Ne partagez pas des arnaques

Les fraudeurs piègent souvent les victimes avec des histoires choquantes telles que des bébés mourants, des chiots qui se noient, ou d’anciens combattants. De tels articles font le tour des réseaux sociaux en criant à l’aide. En réalité, ils sont déployés dans le but de voler de l’argent, de diffuser des malwares et des méthodes d’hameçonnage.

De tels articles génèrent beaucoup de partages, mais la majorité d’entre eux sont des arnaques. De vrais appels au secours proviennent en général de votre famille, amis, et amis de vos amis. Ayez toujours en tête que ce sont les pages officielles des entreprises qui mettent en place ce type d’aide et non pas des individus inconnus.

C’est la raison pour laquelle il vaut mieux rester vigilant et vérifier chaque article avant de cliquer sur « aimer » ou « partager ». Pas envie de tous les contrôler un par un ? Ne prenez donc pas de risques pour vous et vos amis.

4. Pensez aux réactions des lecteurs

Vous avez probablement des collègues, des supérieurs et des clients parmi vos connections Facebook ou Instagram. Lorsque vous postulez pour un emploi, il est très probable par exemple que les ressources humaines jettent un coup d’œil à votre profil sur les réseaux sociaux. Prenez en compte ce que vous voulez leur montrer, et plus important encore, ce que vous ne voulez pas.

Vous devez aussi réfléchir prudemment à ce que vous publiez sur les pages d’autres utilisateurs et sur des comptes publics tels que des entreprises ou des universités. Par exemple, en 2013, un homme originaire de Pennsylvanie a été renvoyé pour avoir « complimenté » une étudiante en ligne. Son commentaire n’avait rien de sexuel ou d’inapproprié, mais de toute évidence la mère de la jeune fille n’avait pas apprécié. Un an auparavant, une professeure de Moses Lake, Washington, avait été virée parce qu’une femme qu’elle n’avait jamais rencontrée s’était plainte d’un de ces articles. Il s’agit de quelques exemples parmi tant d’autres qui prouvent qu’il vaut mieux garder ses photos personnelles et ses articles pour des amis sûrs.

Si vous avez besoin d’aide pour dissimuler vos articles privés des regards indiscrets, vous pouvez retrouver nos articles sur les paramètres de confidentialité de Facebook, Twitter, Instagram,LinkedIn, et Tumblr.

5. Ne dévoilez pas vos données publiques

De nombreux réseaux sociaux proposent d’ « enregister » la géolocalisation lorsque vous prenez une photo, postez du contenu ou montrez les lieux que vous avez visités. Si vous êtes intéressé par un évènement, le réseau social peut en informer vos amis au cas où ils voudraient vous accompagner.

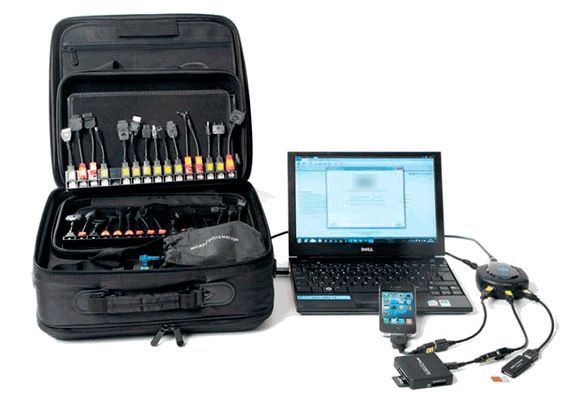

Par défaut, tout le monde peut accéder à vos données, et les cybercriminels ont mille et une méthodes de s’en servir, ça peut aller de s’introduire dans votre maison jusqu’à voler votre identité numérique. C’est la raison pour laquelle nous vous recommandons vivement de dissimuler ce type des données à des personnes inconnues, à l’aide des paramètres de confidentialité de Facebook.

C’est aussi une bonne occasion pour que vous n’ajoutiez pas n’importe qui aveuglément : les gens envoient des demandes d’amis qui peuvent s’avérer être des bots, des trolls ou même des hackers. Même si Facebook vous informe que vous avez des dizaines d’amis en commun, n’acceptez pas de demandes si vous n’êtes pas certain que ce soit des connaissances sûres.

Article original de John Snow

Réagissez à cet article

|