Cybersécurité : les 10 chiffres qui font peur – Silicon

|

Cybersécurité : les 10 chiffres qui font peur |

| L’explosion du trafic Internet et des activités numériques est un progrès incontestable. Mais il fait aussi courir des risques grandissants en matière de sécurité. La preuve avec ces dix exemples, qui doivent alerter sur les mesures à prendre.

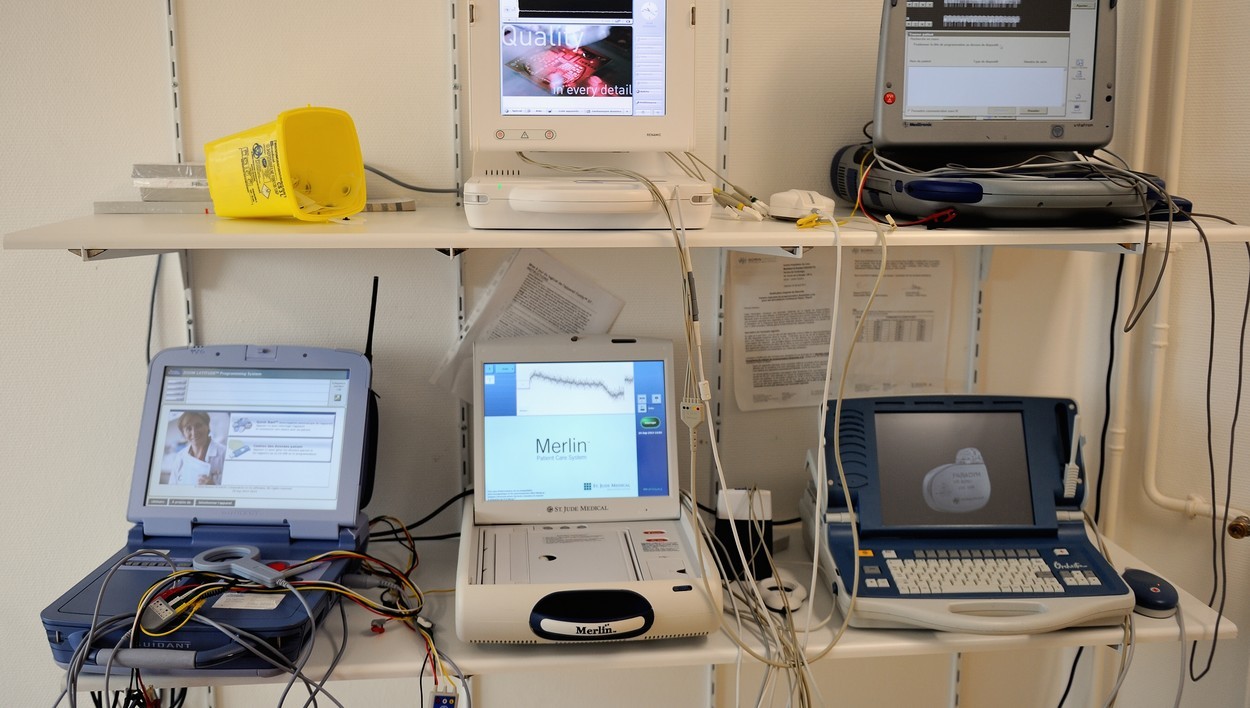

3 minutes pour pirater un nouvel objet connecté Caméras de surveillance, imprimantes, thermostats intelligents… Les milliards d’objets reliés au web sont extrêmement mal sécurisés. Les utilisateurs omettent la plupart du temps de changer le mot de passe par défaut et, d’autre part, les fabricants n’intègrent pas de réel système de sécurité dans leurs dispositifs. Résultat : moins de 3 minutes sont nécessaires à un hacker pour prendre le contrôle d’un objet connecté, selon l’éditeur de sécurité ForeScout, partenaire de Malwarebytes. 1,1 million de victimes de fraude à la carte bancaire par an Le nombre de ménages victimes d’une fraude à la carte bancaire a plus que doublé en 5 ans, passant de 500.000 en 2011 à 1,1 million en 2015,…[lire la suite]

+83 % de smartphones infectés au 2e semestre 2016 65 vols de données par seconde 41 % : le taux de succès d’un ransomware 201 jours pour découvrir une cyberattaque 1,7 milliard de publicités fraudeuses en 2016 140 attaques de phishing par heure Les particuliers deux fois plus infectés que les professionnels Une entreprise subit 29 cyberattaques par an NOTRE MÉTIER :EXPERTISES / COLLECTE & RECHERCHE DE PREUVES : Nous mettons à votre disposition notre expérience en matière d’expertise technique et judiciaire ainsi que nos meilleurs équipements en vue de collecter ou rechercher des preuves dans des téléphones, ordinateurs et autres équipements numériques; PRÉVENTION : Nous vous apprenons à vous protéger des pirates informatiques (attaques, arnaques, cryptovirus…) sous forme de conférences, d’audits ou de formations ; SUPERVISION : En collaboration avec votre société de maintenance informatique, nous assurons le suivi de la sécurité de votre installation pour son efficience maximale ; AUDITS CNIL / AUDIT SÉCURITÉ / ANALYSE D’IMPACT : Fort de notre expérience d’une vingtaine d’années, de notre certification en gestion des risques en Sécurité des Systèmes d’Information (ISO 27005) et des formations suivies auprès de la CNIL, nous réaliseront un état des lieux (audit) de votre installation en vue de son amélioration, d’une analyse d’impact ou de sa mise en conformité ; MISE EN CONFORMITÉ CNIL/RGPD : Nous mettons à niveau une personne de votre établissement qui deviendra référent CNIL et nous l’assistons dans vos démarches de mise en conformité avec le RGPD (Réglement Européen relatif à la Protection des Données à caractère personnel). Besoin d’un Expert ? contactez-vousNOS FORMATIONS : https://www.lenetexpert.fr/formations-cybercriminalite-protection-des-donnees-personnelles (Numéro formateur n°93 84 03041 84 (Autorisation de la Direction du travail de l’Emploi et de la Formation Professionnelle)

|

Source : Cybersécurité : les 10 chiffres qui font peur – Silicon