Faire face aux cyberattaques

|

Faire face aux cyberattaques |

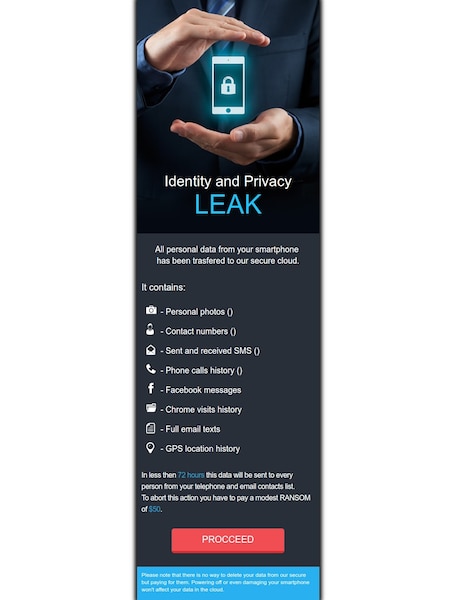

| Notre niveau de défense informatique doit se hisser au niveau d’expertise des attaquants. Il faut veiller à la sensibilisation des salariés et des citoyens.

WannaCry et Pethia prouvent que nous entrons dans l’ère de la cyberguerre marquée par la volonté des pirates de nuire pour nuire sans forcément chercher à extorquer des rançons. Le scénario actuel avait été anticipé par l’Etat français. La création de l’Agence nationale de la sécurité des systèmes d’information, dès 2009, démontre qu’en France, nous étions pionniers. Nous savions que plus la technologie progressait, plus l’entrée en cyberguerre était inévitable…[lire la suite] NOTRE MÉTIER :EXPERTISES / COLLECTE & RECHERCHE DE PREUVES : Nous mettons à votre disposition notre expérience en matière d’expertise technique et judiciaire ainsi que nos meilleurs équipements en vue de collecter ou rechercher des preuves dans des téléphones, ordinateurs et autres équipements numériques; PRÉVENTION : Nous vous apprenons à vous protéger des pirates informatiques (attaques, arnaques, cryptovirus…) sous forme de conférences, d’audits ou de formations ; SUPERVISION : En collaboration avec votre société de maintenance informatique, nous assurons le suivi de la sécurité de votre installation pour son efficience maximale ; AUDITS CNIL / AUDIT SÉCURITÉ / ANALYSE D’IMPACT : Fort de notre expérience d’une vingtaine d’années, de notre certification en gestion des risques en Sécurité des Systèmes d’Information (ISO 27005) et des formations suivies auprès de la CNIL, nous réaliseront un état des lieux (audit) de votre installation en vue de son amélioration, d’une analyse d’impact ou de sa mise en conformité ; MISE EN CONFORMITÉ CNIL/RGPD : Nous mettons à niveau une personne de votre établissement qui deviendra référent CNIL et nous l’assistons dans vos démarches de mise en conformité avec le RGPD (Réglement Européen relatif à la Protection des Données à caractère personnel). Besoin d’un Expert ? contactez-vous NOS FORMATIONS : https://www.lenetexpert.fr/formations-cybercriminalite-protection-des-donnees-personnelles (Numéro formateur n°93 84 03041 84 (Autorisation de la Direction du travail de l’Emploi et de la Formation Professionnelle)

|

Source : Faire face aux cyberattaques