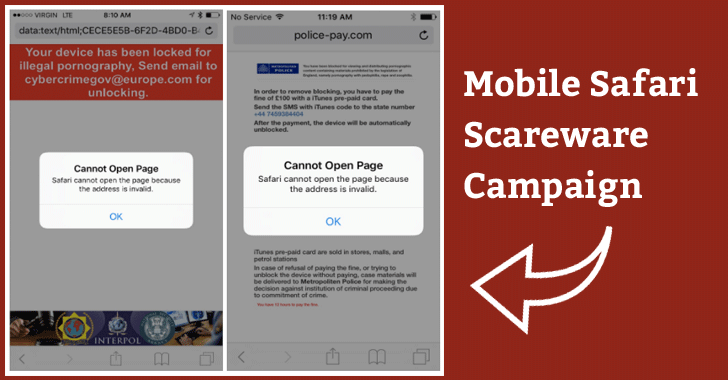

Apple iOS 10.3 Fixes Safari Flaw Used in JavaScript-based Ransomware Campaign If you own an iPhone or iPad, it’s possible you could see popup windows in a sort of endless cycle on your Safari browser, revealing your browser has been locked and asking you to pay a fee to unlock it. Just do not pay […]

Wikileaks révèle comment la CIA a piraté

Wikileaks révèle comment la CIA a piraté des MacBook et iPhone neufs L’organisation fondée par Julian Assange publie un second corpus de documents présentés comme émanant de la CIA qui décrivent les méthodes de l’agence pour pirater des ordinateurs Apple et des iPhone. Wikileaks remet le couvert. Près de deux semaines après avoir mis en […]

Risque de cyberattaque terroriste très é

© Dieter Telemans Risque de cyberattaque terroriste très élevé Le commissaire chargé de la Sécurité nous explique ce que l’Europe a fait pour améliorer la sécurité de ses citoyens. Il avoue craindre « tous les types de menaces ». Il est « Le Dernier des Mohicans ». L’ultime commissaire britannique envoyé par Londres avant le Brexit. Dans son […]

Les Banques organisent la riposte au cyb...

Les Banques organisent la riposte au cybercrime sur smartphone Les banques songent à intégrer des logiciels dans leurs applications pour sécuriser les smartphones de leurs clients. La pédagogie est la clef pour décourager les clients qui seraient tentés de télécharger des applications sur des « Stores Android » non officiels, de s’aventurer à débloquer leur smartphone […]

Les pirates informatiques menacent les c...

Les pirates informatiques menacent les clients des banques Les opérations de « phishing » ciblant les clients des banques augmentent. La montée en puissance de la banque mobile ouvre un nouveau terrain de jeu pour les cybercriminels. En 2016, les cyberpirates ont marqué les esprits en parvenant, à plusieurs reprises, à déjouer les systèmes […]

Formations en cybersécurité en France

Formations en cybersécurité en France A titre indicatif, voici la liste des formations en cybersécurité délivrant un titre reconnu par l’État (ministère en charge de l’enseignement supérieur ou CNCP) de niveau équivalent à Bac+3 (licence professionnelle) jusqu’à Bac+5 (master, ingénieur). Cette liste de formations a vocation à informer les étudiants sur l’ensemble des programmes […]

Le cyber-espionnage, en tête des menaces

Le cyber-espionnage, en tête des menaces en 2017 ? Selon Trend Micro, l’augmentation des ransomware et des attaques menées par des Etats constituent un risque croissant pour les infrastructures critiques. La dernière étude menée par Trend Micro, soutient que 20 % des entreprises mondiales classent le cyber-espionnage comme la plus forte menace pour leur activité, 26 % […]

Alerte : Nouvelle vulnérabilité dans les

Alerte : Nouvelle vulnérabilité dans les navigateurs Microsoft Une vulnérabilité a été découverte dans les navigateurs Microsoft. Elle permet à un attaquant de provoquer une exécution de code arbitraire à distance. 1 – Risque(s) exécution de code arbitraire à distance 2 – Systèmes affectés Internet Explorer 11 pour Windows 7 Internet Explorer 11 pour Windows […]

Comptes bidons, « fake news », vol de do

Comptes bidons, « fake news », vol de données : ces manipulations informatiques qui pourraient perturber la Présidentielle Elles ont beaucoup fait parler d’elles durant la campagne présidentielle américaine : certaines pratiques malveillantes sur Internet pourraient aussi peser sur l’élection en France. Voici en quoi elles consistent. Interview par Marina Cabiten (France Bleu) Des pirates informatiques qui […]

Cybersécurité dans le monde : à quoi peu

Cybersécurité dans le monde : à quoi peut-on s’attendre ? L’année 2016 a démontré que les mesures de sécurité traditionnelles ne suffisaient plus et que de nouvelles stratégies devaient être mises en place. 2017 va donc s’inscrire dans la continuité de ce qui a déjà été amorcé l’année passée, à savoir : toujours plus de […]