6 bonnes pratiques pour se protéger du piratage informatique Par manque de temps ou de ressources, les PME négligent le risque de piratage informatique. Quelques règles de bon sens suffisent pourtant à écarter en partie les menaces. Perdre ses données suite à une attaque informatique peut avoir de lourdes conséquences pour une start-up ou une […]

Comment faire face au risque de Cyberatt...

Comment faire face au risque de Cyberattaques sur les infrastructures énergétiques ? Cette étude analyse les risques de cyberattaques sur des infrastructures énergétiques européennes, ainsi que leurs potentielles conséquences, notamment sur les réseaux électriques. Elle offre également une approche comparative des mesures prises par différents pays d’Europe afin de protéger leur industrie et collaborer à […]

Des pirates informatiques demandes une r...

Des pirates informatiques demandes une rançon pour débloquer les serrures électroniques d’un hôtel de luxe Des pirates informatiques ont utilisé un ransomware pour désactiver le système électronique d’un hôtel autrichien et demander une rançon de 1 500 euros. Il s’agit de la troisième attaque informatique qui cible l’établissement. Des pirates informatiques ont transformé les vacances […]

Comment s’authentifier sur Facebook avec

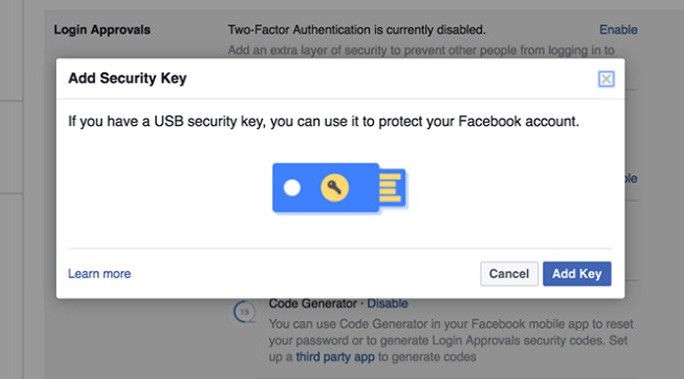

Comment s’authentifier sur Facebook avec une clé USB chiffrée ? Facebook a annoncé le support des clés USB chiffrées, U2F, pour se connecter à son compte sur un ordinateur ou un smartphone. Marre de retenir les mots de passe ? La réponse est peut-être dans les clés USB sécurisées, autrement appelées U2F (Universal Second Factor). […]

La CyberMenace jihadiste grandit

La CyberMenace jihadiste grandit Un cyber-attentat de grande ampleur, qui causerait des dégâts physiques ou même des morts, n’est peut-être pas encore à la portée des groupes jihadistes mais cela pourrait changer sous peu et il faut s’y préparer, estiment des spécialistes. D’autant qu’ils sont déjà en mesure de trouver, auprès de hackers et de […]

Comment protéger un compte avec une clé

Comment protéger un compte avec une clé USB de sécurité (U2F) Il est possible de sécuriser un compte Facebook ou Google avec une clé USB de sécurité U2F, standard soutenu par l’alliance FIDO. Vous n’avez pas compris ? Pas de panique : on vous explique tout. Nous ne cesserons de le répéter : la sécurité […]

GRIZZLY STEPPE – Russian Malicious Cyber

GRIZZLY STEPPE – Russian Malicious Cyber Activity On October 7, 2016, the Department Of Homeland Security (DHS) and the Office of the Director of National Intelligence (DNI) issued a joint statement on election security compromises.…[Lire la suite ] Notre métier : Vous aider à vous protéger des pirates informatiques (attaques, arnaques, cryptovirus…) et vous assister […]

GRIZZLY STEPPE – Russian Malicious Cyber

GRIZZLY STEPPE – Russian Malicious Cyber Activity On October 7, 2016, the Department Of Homeland Security (DHS) and the Office of the Director of National Intelligence (DNI) issued a joint statement on election security compromises.…[Lire la suite ] Notre métier : Vous aider à vous protéger des pirates informatiques (attaques, arnaques, cryptovirus…) et vous assister […]

GRIZZLY STEPPE – Russian Malicious Cyber

GRIZZLY STEPPE – Russian Malicious Cyber Activity On October 7, 2016, the Department Of Homeland Security (DHS) and the Office of the Director of National Intelligence (DNI) issued a joint statement on election security compromises.…[Lire la suite ] Notre métier : Vous aider à vous protéger des pirates informatiques (attaques, arnaques, cryptovirus…) et vous assister […]

5 conseils de base en Cybersécurité

5 conseils de base en Cybersécurité La cybersécurité est désormais sur la liste des priorités des dirigeants européens. En effet, d’après une récente étude menée par l’assureur britannique Lloyd, 54% d’entre eux seraient directement concernés par la question. Une problématique qui inclut la sécurité des informations, notamment en raison du rôle joué par les données, […]