| La médiathèque de Roanne propose, le samedi 13 mai prochain, une conférence-débat sur le thème « Cybercriminalité : déjouer les pièges ». Ce sera une immersion en 1 h 30 dans les méandres de la toile.

Comme chaque trimestre, la médiathèque de Roanne organise une conférence-débat pour aborder des thématiques liées au multimédia et à internet, le samedi 13 mai, de 15 heures à 16 h 30, avec pour sujet « Cybercriminalité : déjouer les pièges » ou « Comment profiter d’internet en toute sécurité ».

Autour d’une présentation très interactive, cette conférence-débat permettra de répondre aux nombreuses questions que peuvent se poser les utilisateurs du web.

Escroqueries, dérives et esquives

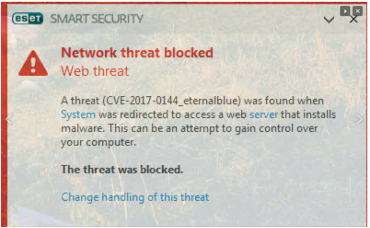

Sécurité et risques sur le net, messagerie, mobilité, arnaques en tous genres, prévention, vocabulaire et procédures, pratiques des jeunes, légalité ou pas dans le streaming, virus, mots de passe sécurisés… seront les notions abordées au fil de cet atelier ouvert à tous.

« C’est une formule qui est assez bien reçue et qui plait au public. La conférence-débat se veut très interactive et ouverte », annonce Franck Guigue, responsable des espaces des pratiques numériques à la mairie de Roanne, qui sera l’animateur de cette rencontre. Elle sera aussi l’occasion pour les internautes de faire le point sur les escroqueries les plus fréquemment rencontrées et donner les clés aux utilisateurs du web pour esquiver les nombreux attrape-nigauds.

Pratique. Samedi 13 mai, de 15 heures à 16 h 30, à la médiathèque de Roanne, avenue de Paris. Conférence ouverte à tout public. Entrée libre. Renseignements sur le site internet : www.bm-roanne.fr

Notre métier : Vous aider à vous protéger des pirates informatiques (attaques, arnaques, cryptovirus…) et vous assister dans vos démarches de mise en conformité avec la réglementation relative à la protection des données à caractère personnel.

Par des actions d’expertises, d’audits, de formations et de sensibilisation dans toute la France et à l’étranger, nous répondons aux préoccupations des décideurs et des utilisateurs en matière de cybersécurité et de mise en conformité avec le règlement Européen relatif à la Protection des Données à caractère personnel (RGPD) en vous assistant dans la mise en place d’un Correspondant Informatique et Libertés (CIL) ou d’un Data Protection Officer (DPO) dans votre établissement.. (Autorisation de la Direction du travail de l’Emploi et de la Formation Professionnelle n°93 84 03041 84)

Plus d’informations sur : https://www.lenetexpert.fr/formations-cybercriminalite-protection-des-donnees-personnelles

Réagissez à cet article

|