Les données de santé, la nouvelle cible des cybercriminels

|

Les données de santé, la nouvelle cible des cybercriminels |

| Face au développement massif des nouvelles technologies, nos données personnelles sont aujourd’hui entièrement informatisées. De notre dossier médical jusqu’à nos données bancaires en passant par nos loisirs et notre consommation quotidienne, chaque minute de nos vies produit une trace numérique sans même que l’on s’en aperçoit.

Pendant des années nos données de santé étaient éparpillées entre médecins, laboratoire d’analyses, hôpitaux, dentistes dans des dossiers cartonnés qui s’accumulaient au coin d’un bureau ou sur une étagère. En 2012 la loi « hôpital numérique » avait permis un premier virage en obligeant la numérisation des données de santé par tous les professionnels pour une meilleure transmission inter-service. Depuis un an, la loi « santé 2015 » oblige à une unification et une centralisation des données de santé dans des serveurs hautement sécurisés constituant ainsi le Big Data.

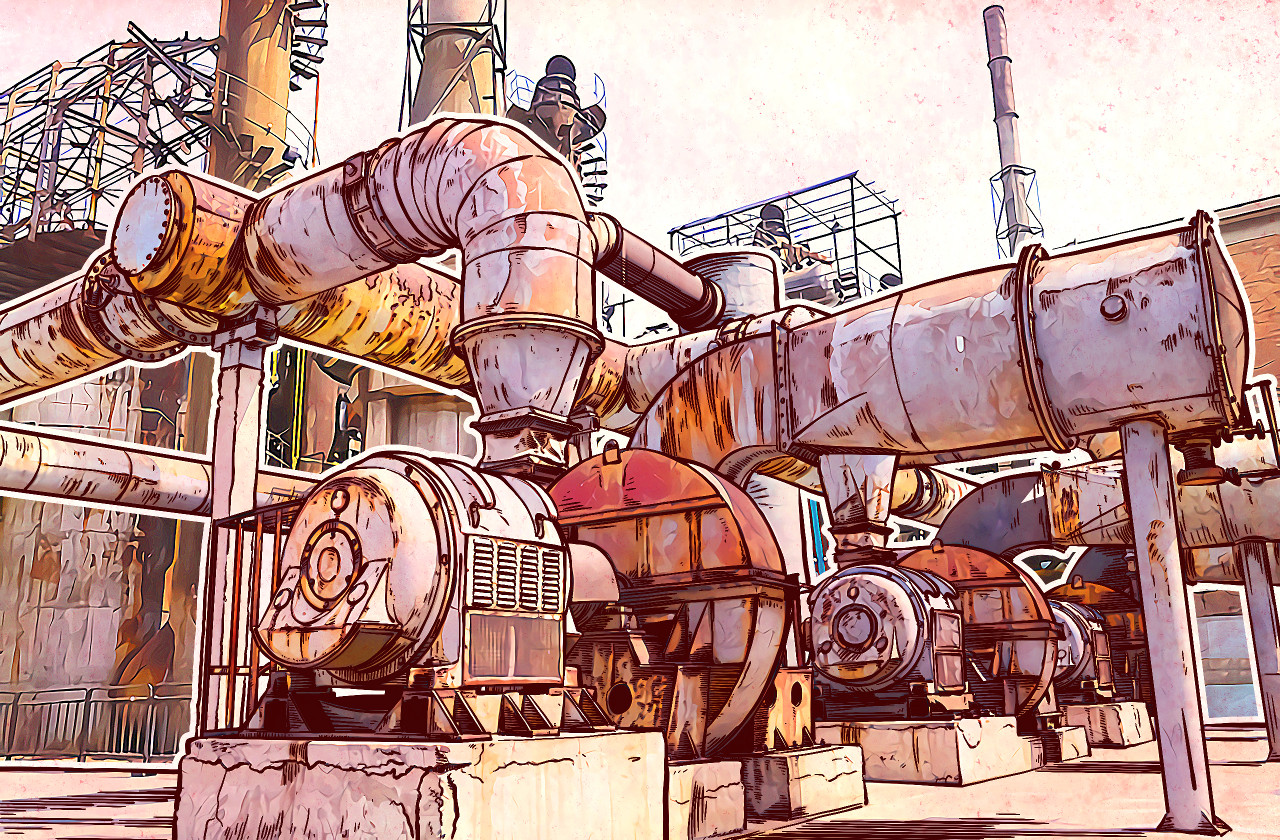

Une centralisation des données qui n’est pas sans risque Appliqué à la santé, le Big Data ouvre des perspectives réjouissantes dans le croisement et l’analyse de données permettant ainsi d’aboutir à de véritables progrès dans le domaine médical. Mais cela n’est pas sans risque. Le statut strictement confidentiel et extrêmement protégé donne à ces données une très grande valeur. Nos données médicales deviennent ainsi la cible d’une nouvelle cybercriminalité, cotées sur le Dark Web. Le Dark Web ou Deep Web est l’underground du net tel qu’on le connait. Il est une partie non référencée dans les moteurs de recherche, difficilement accessible où le cybertrafic y est une pratique généralisée. Sur le Dark Web les données personnelles sont cotées et prennent ou non de la valeur selon leur facilité d’accès et leur rendement. Là où les données bancaires détournées sont de plus en plus difficiles à utiliser suite aux nombreuses sécurisations mise en place par les banques, l’usurpation d’identité et la récolte de données médicales prennent une valeur de plus en plus grande. Selon Vincent TRELY, président-fondateur de l’APSSIS, Association pour la Sécurité des Systèmes d’information, interviewer sur France Inter le 8 septembre 2016, le dossier médical d’une personne aurait une valeur actuelle qui peut varier entre 12 et 18 $. Si l’on rapporte cette valeur unitaire au nombre de dossiers médicaux abrités par un hôpital parisien, on se rend compte que ceux-ci abritent une potentielle fortune pouvant aller jusqu’à des millions de dollars. Aussi pour protéger ces données, les organismes de santé se tournent vers des sociétés certifiées proposant un stockage dans des Datacenters surveillés, doublement sauvegardés, ventilés avec une maintenance 24h/24. Le stockage a donc un coût qui peut varier entre quelques centaines d’euros jusqu’à des centaines de milliers d’euros pour un grand hôpital. Le coût d’hébergement peut alors devenir un vrai frein pour des petites structures médicales où le personnel présent est rarement qualifié pour veiller à la sécurité numérique des données. Et c’est de cette façon que ces organismes deviennent des cibles potentielles pour les cybercriminels. Des exemples il en existe à la Pelle. Le laboratoire Labio en 2015 s’est vu subtilisé une partie des résultats d’analyse de ses patients, pour ensuite devenir la victime d’un chantage. Les cybercriminels demandaient une rançon de 20 000 euros en échange de la non divulgation des données. Peu de temps après c’est le service de radiologie du centre Marie Curie à Valence qui s’est vu refuser l’accès à son dossier patients bloquant ainsi toute une journée les rendez-vous médicaux initialement fixés. Peu de temps avant, en janvier 2015, la Compagnie d’Assurance Américaine Anthem a reconnu s’être fait pirater. Toutes ses données clients ont été cryptées en l’échange d’une rançon. Ces pratiques étant nouvelles, on peut s’attendre à une recrudescence de ce type de criminalité dans l’avenir selon les conclusions en décembre 2014 de la revue MIT Tech Review…[lire la suite] Denis Jacopini anime des conférences et des formations et est régulièrement invité à des tables rondes en France et à l’étranger pour sensibiliser les décideurs et les utilisateurs aux CyberRisques (Autorisation de la Direction du travail de l’Emploi et de la Formation Professionnelle n°93 84 03041 84). Nous animons conférences et formations pour sensibiliser décideurs et utilisateurs aux risques en informatique, découvrir et comprendre les arnaques et les piratages informatiques pour mieux s’en protéger et se mettre en conformité avec la CNIL en matière de Protection des Données Personnelles. Nos actions peuvent être personnalisées et organisées dans votre établissement. Plus d’informations sur : https://www.lenetexpert.fr/formations-cybercriminalite-protection-des-donnees-personnelles

|

Original de l’article mis en page : Les données de santé, le nouvel El-Dorado de la cybercriminalité