L’un des outils préférés des cybercriminels mis à mal par un coup de filet ? Karspersky publie aujourd’hui sur son blog un compte rendu d’une enquête des autorités russes à laquelle ils ont collaboré. Celle-ci a permis l’arrestation en juin d’un groupe de 50 cybercriminels, baptisés Lurk, qui opéraient notamment l’Angler exploit kit. L’Angler Exploit […]

Caméras IP installées par des incompéten

Caméras IP installées par des incompétents ? Une aubaine pour les pirates Le piratage des caméras de vidéo surveillance, un jeu d’enfant pour les plus dégourdis du web. Sauf que ces pirates n’ont rien de génie, ils profitent uniquement de la fainéantise des utilisateurs. Le piratage des caméras de vidéo surveillance n’est pas nouveau. Je […]

Les pirates informatiques recrutent des ...

Les pirates informatiques recrutent des complices chez les opérateurs télécoms Un rapport de Kaspersky détaille les nombreuses menaces qui ciblent les opérateurs de télécommunications, réparties en deux catégories : celles qui les ciblent directement (DDoS, campagnes APT, failles sur des équipements, ingénierie sociale…) et celles qui visent les abonnés à leurs services. Parmi les premières, […]

68 millions de comptes Dropbox piratés

68 millions de comptes Dropbox piratés Quatre ans avoir avoir été victime d’un piratage et avoir su qu’il avait donné accès à une liste d’adresses e-mail, Dropbox a décidé il y a quelques jours de réinitialiser les mots de passe. Mais ce n’est qu’aujourd’hui que l’on en découvre l’ampleur. La semaine dernière, Dropbox […]

Des systèmes biométriques piratés à part

Des systèmes biométriques piratés à partir de vos photos Facebook Des chercheurs découvrent comment pirater des systèmes biométriques grâce à Facebook. Les photographies sauvegardées dans les pages de Facebook peuvent permettre de vous espionner. De nombreuses entreprises de haute technologie considèrent le système de reconnaissance faciale comme l’une des méthodes fiables pour être reconnu par […]

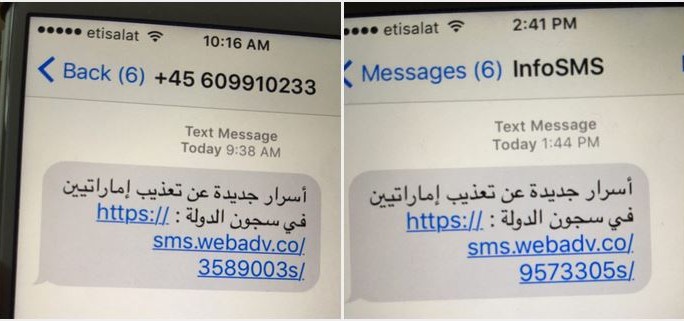

Peur d’être surveillés ? mettez à jour v

Peur d’être surveillés ? mettez à jour votre iPhone Apple corrige en urgence iOS, touché par trois failles sévères. Ces dernières étaient exploitées de concert par un spyware de haut vol, Pegasus, vendu par la société israélienne NSO à des gouvernements. La mésaventure qui vient d’arriver à Apple, obligé de déployer en […]

La Loi de Programmation militaire au sec...

La Loi de Programmation militaire au secours de la sécurité des systèmes d’information des opérateurs d’importance vitale Pour faire face aux nouvelles menaces cyber et répondre aux besoins de la sécurité nationale, les opérateurs d’importance vitale (OIV), dont le bon fonctionnement est indispensable à celui de la Nation, ont mis en œuvre depuis le […]

Les réseaux SDN ouverts à tous les vents

Les réseaux SDN ouverts à tous les vents (mauvais) Des scientifiques italiens démontrent une vulnérabilité de sécurité propre au fonctionnement intrinsèque des réseaux SDN. Inquiétant alors que les déploiements ont déjà démarré… Et si l’un des principes de base du fonctionnement des SDN masquait une inquiétante faille de sécurité ? Les contrôleurs des Software Defined Networks, […]

Comment se prémunir de la cybercriminali

Comment se prémunir de la cybercriminalité, ce risque sur Internet pour les particuliers et les professionnels ? En pleine recrudescence, de nombreuses attaques ciblent les particuliers mais aussi les entreprises et les administrations. Elles visent à obtenir des informations personnelles afin de les exploiter ou de les revendre (données bancaires, identifiants de connexion à des sites […]

Alerte : Twitter pour Android infecté pa

Alerte : Twitter pour Android infecté par un Cheval de Troie ESET découvre le premier botnet sous Android qui contrôle Twitter Les chercheurs ESET ont découvert une porte dérobée sous Android qui contient un Cheval de Troie et qui est contrôlée par des tweets. Détecté par ESET comme étant Android/Twitoor, il s’agit de la […]