Le Crowdfunding, risques, pièges et précautions à prendre | Denis JACOPINI

|

Le Crowdfunding est un sujet présenté sur Osmose Radio le 01/04/2014Le Crowdfunding, désigne le financement participatif.Est-il risqué ?

Quels sont ses pièges ? Quelles sont les précautions à prendre ? |

Introduction

Le crowdfunding est le nom actuellement donné au financement participatif.

C’est une expression décrivant tous les outils et méthodes de transactions financières qui fait appel à un grand nombre de personnes pour financer un projet.

La finance participative comprend différents secteurs tels que le prêt entre particuliers (aussi appelé « P2P lending »), le crowdfunding (collecte de dons), l’investissement en capital (« equity crowdfunding »), ou encore la microfinance en P2P.

L’exemple le plus connu de ce mode de financement est sans doute le chanteur Grégoire qui a réussi à produire son single « Toi + Moi » grâce aux internautes de MyMajorCompany.

C’est une technique de financement de projets de création d’entreprise utilisant internet comme canal de mise en relation entre les porteurs de projet et les personnes souhaitant investir dans ces projets.

Le crowndfunding est une pratique ancienne dont on trouve les premières traces au XVIIIème siècle dans le cadre d’actions de charité.

Grace au développement d’Internet, de sa simplicité de fonctionnement et des difficultés que rencontrent certains créateurs à trouver des financements pour leurs petits projets, il s’est surtout développé depuis ces 15 dernières années.

Depuis le milieu des années 1990, de nombreux exemples démontrent le succès de cette méthode de financement :

- En 1997, le groupe de musique rock anglais Marillion a bénéficié d’une campagne de financement participatif à l’initiative de ses fans et ont reproduit la tentative pour d’autres albums en 2001, 2004, 2009 et 2012,

- En 1999, la communauté francophone des botanistes a créé Tela-botanica,

- Le film finlandais Iron Sky, projet lancé en 2006, a bénéficié des contributions des internautes pour financer la réalisation. Le film est sorti en 2012,

- Le 23 septembre 2013, l’institut français des Fondations de la Recherche et de l’Enseignement Supérieur (IFFRES) lance la version bêta de DaVinciCrowd. C’est la première plateforme de financement participatif entièrement dédiée à la Science,

- Les commerces indépendants, artisans et associations de quartier ont de plus en plus de mal à faire face aux franchises et à la montée des loyers et sont confrontés à la frilosité des banques. Depuis janvier 2012, Bulb in town propose aux porteurs de projets d’impact économique et/ou social local de faire appel au grand public pour se financer, communiquer et créer une communauté d’ambassadeurs autour de leur projet et établissement.

Les domaines dans lesquels le crowdfunding est utilisé sont quasiment illimités :

Commerce, mode, cinéma, musique, jeux vidéos, arts plastiques, édition, jeux de société, immobilier, presse, sport, loisirs, science, business, innovation…

Quelques plateformes en France

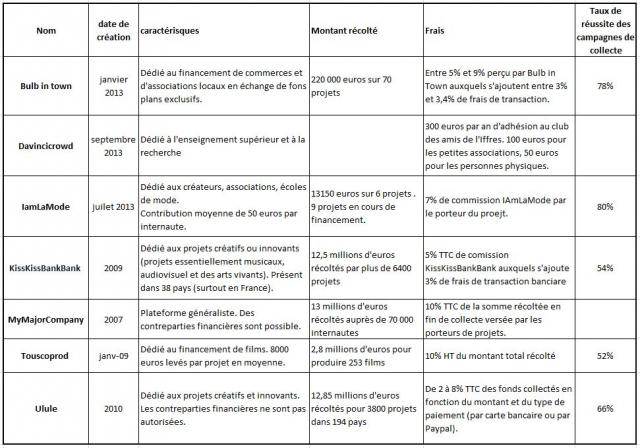

Les plateformes de dons participatifs en France

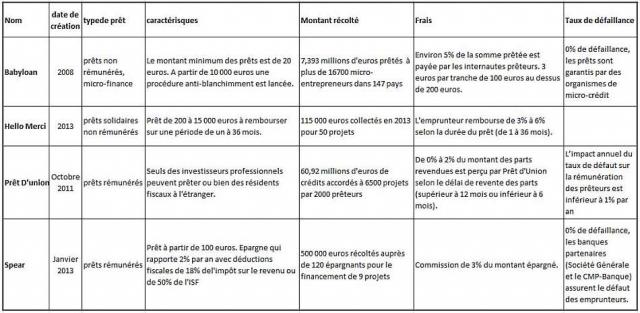

Les plateformes de prêts participatifs en France

Le Crowdfunding en quelques chiffres

Nombre de plateformes de crowdfunding dans le monde :

2010 : 283

2011 : 434 (+34%)

2012 : 536 (+19%)

Dans le monde, le crowdfunding aurait permis de lever 1500 milliards en 2011, 2700 milliards en 2012 (+44%) et 5100 milliards en 2013 (+47%)

En France, le crowdfunding aurait permis de lever 78,3 millions d’euros en 2013

L’amérique du Nord (59%) et l’Europe (35%) dominent le marché du Crowdfunding.

La répartition des projets par taille :

Moins de 10 000$ : 6%

de 10 001$ à 25 000$ : 10%

25 001$ à 50 000$ : 16%

50 001$ à 100 000$ : 26%

Plus de 100 000$ : 46%

Répartition des projets par secteur :

Social 30%

Business et création d’entreprise : 16,9%

Films et industrie vidéo : 11,9%

Musique : 7,5%

Environnement et énergies : 5,9%

Autres : 28%

45% déposent leur argent sur des comptes officiels le plus souvent bloqués et 63% utilisent Paypal pour procéder aux paiements

Les projets ayant le plus de succès sont ceux qui sohaitent récolter 7000$ sur une période de 9 semaines.

Risques et arnaques

Le 17 février 2014, la plateforme de crowdfounding KickStarter s’est fait pirater un certain nombre (non dévoilé) des données personnelles contenues dans ses bases de données (identifiants, adresses e-mail, password crypté, coordonnées postales, numéros de téléphone).

A la différence d’un prêt garanti ou d’une prise de participation dans l’entreprise, le crowfunding n’offre aucune garantie ni sécurité aux investisseurs.

Les cas d’arnaques commencent à se multiplier sur les principales plateformes du web avec notamment:

– Le Créateur disparaît une fois le financement obtenu, sans avoir rien livré comme il s’y était engagé.

-Produit nouveau et unique soi disant fabriqués par le créateur alors que commandé en Chine, existant depuis plusieurs années et revendu avec une marge de 300%…

Cf par exemple « mokey » et « big clock » sur kickstarter pour voir des exemples concrets…

75% des projets issus du crowdfunding rencontreraient des problèmes lors de la production et seraient retardés, voire abandonnés.

Quelques cas d’arnaques

Se faire payer ses vacances au Mont-Blanc

Faire payer sa tournée aux spectateurs

Vendre 25 dollars un pack de 20 pierres

Faire financer sa Porsche par les internautes

700 dollars pour une parodie de Gangnam Style

Financer un tour du monde avec… des photos de webcafés

Lever 15.000 dollars pour créer un «nouveau noir»

Quelles précautions prendre avec le crowdfunding ?

Si vous souhaitez participer au financement d’un projet, vous devez prendre un certain nombre de renseignements avant de vous engager.

Notamment, selon la nature des services fournis par la plate-forme, vérifiez que l’organisme concerné figure dans la liste des prestataires autorisés en France :

- soit sur le registre des agents financiers, le regafi,

- soit sur le registre unique des intermédiaires en assurance, banque et finance, l’orias.

Selon le type d’investissement, vérifiez auprès de la plate-forme qu’un prospectus d’information a été établi et lisez-le. Enfin, renseignez-vous sur les modalités de rachat ou de sortie de l’investissement.

Pour rire

Killstarter est un site de financement participatif qui vous permet de financer les projets les moins écologiques. Greenpeace, à l’initiative de ce faux site, moque l’anthropocentrisme et poursuit son combat en faveur de l’environnement.

Références :

http://fr.wikipedia.org/wiki/Production_communautaire

http://www.zdnet.fr/actualites/kickstarter-victime-d-un-vol-de-donnees-personnelles-39797858.htm

http://www.zdnet.fr/actualites/en-france-le-crowdfunding-aurait-permis-de-lever-783-millions-d-euros-en-2013-39797885.htm

http://www.journaldunet.com/ebusiness/le-net/crowdfunding-echecs.shtml

http://www.slate.fr/life/75490/crowdfunding-finance-vacances

http://www.monartisteleblog.fr/2013/07/20/les-derniers-statistiques-du-crowdfunding

http://pro.01net.com/editorial/614408/panorama-des-plateformes-de-crowdfunding-francaises/

http://labs.hadopi.fr/actualites/le-crowdfunding-entre-mecenat-et-financement-collectif-un-nouveau-modele-pour-la

Cet article vous à plu ? Laissez-nous un commentaire

(notre source d’encouragements et de progrès)