| Nom du service |

Fichier |

Démarrage par défaut |

Démarrage conseillé |

Remarques |

| Acquisition d’image Windows (WIA) |

stisvc |

Manuel |

Manuel |

Fournit des services d’acquisition d’images pour les scanners et les appareils photos. Si votre scanner ou webcam ne fonctionne pas correctement, utilisez le démarrage automatique. |

| Agent de protection d’accès réseau |

napagent |

Manuel |

Désactivé |

Le service Agent de protection d’accès réseau (NAP) recueille et gère les informations d’intégrité pour les ordinateurs clients d’un réseau. Les informations recueillies par l’agent NAP sont utilisées pour s’assurer que l’ordinateur client possède les logiciels et paramètres nécessaires. |

| Agent de stratégie IPsec |

PolicyAgent |

Manuel |

Manuel |

La sécurité du protocole Internet (IPSec) prend en charge l’authentification de l’homologue réseau, l’authentification de l’origine des données, l’intégrité des données, la confidentialité des données (chiffrement) et la protection de la relecture. |

| Alimentation |

Power |

Automatique |

Automatique |

Gère la stratégie d’alimentation et la remise de notification de stratégie d’alimentation. |

| AMD External Events Utility |

atiesrxx |

Automatique |

Désactivé |

Fait partie des pilotes graphiques AMD. Permet de modifier les réglages de votre carte graphique à partir d’évènements externes comme des raccourcis clavier par exemple. |

| Appel de procédure distante (RPC) |

RpcSs |

Automatique |

Automatique |

Ce service est le Gestionnaire de contrôle des services pour les serveurs COM et DCOM. Il traite les demandes d’activation d’objets, les résolutions d’exportateur d’objets et le nettoyage de la mémoire distribuée pour les serveurs COM et DCOM. Ce service est indispensable, de nombreux autres services en dépendant. Laissez-le donc sur automatique. |

| Application système COM+ |

COMSysApp |

Manuel |

Manuel |

Gère la configuration et le suivi des composants de base COM+ (Component Object Model). |

| Assistance IP |

iphlpsvc |

Automatique |

Désactivé |

Fournit une connectivité de tunnel à l’aide des technologies de transition IPv6. |

| Assistant NetBIOS sur TCP/IP |

imhosts |

Automatique |

Désactivé |

Utilisé pour partager et imprimer des fichiers à travers le réseau local. Activez le service si vous avez plusieurs ordinateur dans votre réseau local et que vous échangez des fichiers entre eux. |

| Assistant Connectivité réseau |

NcaSvc |

Manuel |

Manuel |

Fournit la notification du statut DirectAccess aux composants de l’interface utilisateur. |

| Assistant Connexion avec un compte Microsoft |

wlidsvc |

Manuel |

Désactivé |

Utilisé pour autoriser les utilisateurs à ouvrir une session avec un compte utilisateur Microsoft en ligne. Si vous utilisez uniquement des comptes locaux, désactivez ce service. |

| Audio Windows |

AudioSrv |

Automatique |

Automatique |

A moins de ne pas avoir de carte de son dans votre ordinateur, laissez ce service en démarrage automatique sinon, plus aucun son ne pourra être joué par votre ordinateur. |

| BranchCache |

PeerDistSvc |

Manuel |

Désactivé |

Ce service met en cache le contenu réseau à partir d’homologues sur le sous-réseau local. |

| Cache de police de Windows Presentation Foundation |

FontCache |

Manuel |

Manuel |

Optimise les performances des applications Windows Presentation Foundation (WPF) en mettant en cache les données de police fréquemment utilisées. |

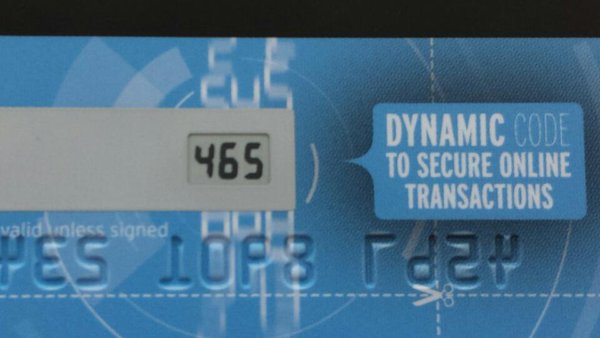

| Carte à puce |

SCardSvr |

Manuel |

Désactivé |

Gère l’accès aux cartes à puce lues par votre ordinateur. |

| Carte de performances WMI |

wmiApSrv |

Manuel |

Manuel |

Fournit des informations concernant la bibliothèque de performance. Ce service s’exécute uniquement quand l’assistant de performance des données est activé. |

| Centre de sécurité |

wscsvc |

Automatique |

Automatique |

Surveille et affiche les paramètres d’intégrité de la sécurité de l’ordinateur. Parmi les paramètres d’intégrité figurent ceux du pare-feu (activé/désactivé), de l’antivirus (activé/désactivé/périmé), du logiciel anti-espion (activé/désactivé/périmé), de Windows Update (téléchargement et installation automatique/manuelle des mises à jour), du contrôle de compte d’utilisateur (activé/désactivé) et des paramètres Internet (recommandés/non recommandés). |

| Cliché instantané des volumes |

VSS |

Automatique |

Automatique |

Gère et implémente les clichés instantanés de volumes pour les sauvegardes et autres utilisations. |

| Client de stratégie de groupe |

gpsvc |

Automatique |

Automatique |

Le service est responsable de l’application des paramètres configurés par les administrateurs pour l’ordinateur et pour les utilisateurs via le composant de stratégie de groupe. |

| Client de suivi de lien distribué |

TrkWks |

Automatique |

Désactivé |

Conserve les liens entre des fichiers NTFS au sein d’un ordinateur ou d’un ensemble d’ordinateurs en réseau. Vous créez par exemple un fichier sur un ordinateur puis un raccourci vers ce fichier sur un autre ordinateur du réseau. Si vous déplacez le fichier à un autre emplacement, ce service permet de mettre à jour automatiquement le raccourci qui se trouve sur le second ordinateur. Si cette fonctionnalité est très intéressante pour un réseau assez important (plusieurs dizaines de machine au moins), l’intérêt est limité dans les autres cas. Désactivez-le donc. |

| Client DHCP |

Dhcp |

Automatique |

Automatique |

Inscrit et met à jour les adresses IP et les enregistrements DNS pour cet ordinateur. Ce service est nécessaire pour vous connecter à Internet à moins que vous ayez une adresse IP fixe. Si votre ordinateur ne dispose pas d’accès à Internet, vous pouvez placer le démarrage de ce service en manuel. |

| Client DNS |

dnscache |

Automatique |

Automatique |

Le service client DNS met en cache les noms DNS (Domain Name System) et inscrit le nom complet de cet ordinateur. Démarré, ce service vous permet d’accélérer l’accès aux sites Web que vous consultez souvent. |

| Collecteur d’événement Windows |

Wecsvc |

Automatique |

Automatique |

Ce service gère des abonnements persistants à des événements de sources distantes prenant en charge le protocole Gestion de services Web. Cela inclut les journaux d’événements de Windows 8 et les sources d’événements matériels et IPMI. |

| Configuration automatique de réseau câblé |

dot3svc |

Manuel |

Manuel |

Ce service effectue l’authentification IEEE 802.1X sur des interfaces Ethernet. |

| Configuration automatique des périphériques connectés au réseau |

NcdAutoSetup |

Manuel |

Manuel |

Supervise et installer les périphériques qualifiés qui se connectent à un réseau qualifié. |

| Configuration des services Bureau à distance |

SessionEnv |

Manuel |

Manuel |

Supervise les activités de maintenance de session et de configuration du Bureau à distance. |

| Connaissance des emplacements réseau |

NlaSvc |

Automatique |

Automatique |

Collecte et stocke les informations de configuration du réseau, puis notifie les programmes en cas de modification de ces informations. |

| Connexions réseau |

Netman |

Manuel |

Manuel |

Prend en charge les objets dans le dossier Connexions réseau et accès à distance, dans lequel vous pouvez afficher à la fois les connexions du réseau local et les connexions à distance. |

| Contrôle parental |

WPCSvc |

Manuel |

Désactivé |

Ce service active la compatibilité avec le contrôle parental de Windows Si vous ne l’utilisez pas, vous pouvez désactiver le service. |

| Coordinateur de transactions distribuées |

MSTDC |

Manuel |

Manuel |

Coordonne les transactions qui comportent plusieurs gestionnaires de ressources, tels que des bases de données, des files d’attente de messages net des systèmes de fichiers. |

| Découverte SSDP |

SSDPSRV |

Manuel |

Manuel |

Découvre les périphériques et services en réseau qui utilisent le protocole de découverte SSDP, tels que les périphériques UPnP. |

| Détection de services interactifs |

UI0Detect |

Manuel |

Manuel |

Active la notification des entrées utilisateur pour les services interactifs, qui active l’accès aux boîtes de dialogue créées par les services interactifs lorsqu’elles apparaissent. |

| Détection matériel noyau |

ShellHWDetection |

Automatique |

Automatique |

Fournit des notifications à des événements matériels de lecture automatique. Service permettant de prendre en compte immédiatement les cartes de stockage, les DVD et vous proposant de choisir dans une liste une action à effectuer dès leur détection. |

| Disque virtuel |

vds |

Manuel |

Manuel |

Fournit des services de gestion des disques, des volumes, des systèmes de fichiers et des objets vectoriels matériels tels que les sous-systèmes, les unités logiques, les contrôleurs, etc. |

| Dossiers de travail |

workfolderssvc |

Manuel |

Manuel |

Synchronise des fichiers avec le serveur Dossiers de travail. |

| Ecouteur du groupement résidentiel |

HomeGroupListener |

Manuel |

Manuel |

Effectue des modifications sur l’ordinateur local associées à la configuration et à la maintenance de l’ordinateur joint au groupe résidentiel. |

| Evènements d’acquisition d’images fixes |

WiaRpc |

Manuel |

Manuel |

Lance les applications associées aux évènements d’acquisition d’images fixes. |

| Expérience audio-vidéo haute qualité Windows |

QWAVE |

Manuel |

Manuel |

Améliore la QoS des applications de flux Audio Video. |

| Expérience d’application |

AeLookupSvc |

Manuel |

Manuel |

Traite les demandes de cache de compatibilité d’application pour les applications, au moment où elles sont lancées. |

| Explorateur d’ordinateurs |

Browser |

Manuel |

Manuel |

Tient à jour une liste des ordinateurs présents sur le réseau et fournit cette liste aux ordinateurs désignés comme navigateurs. |

| Extensions et notifications des imprimantes |

PrintNotify |

Manuel |

Manuel |

Gère les notifications des imprimantes et des serveurs d’impression. |

| Fichiers hors connexion |

CscService |

Manuel |

Manuel |

Le service Fichiers hors connexion effectue des activités de maintenance sur le cache Fichiers hors connexion. |

| Fournisseur de cliché instantané de logiciel Microsoft |

swprv |

Manuel |

Manuel |

Gère les copies logicielles de clichés instantanés de volumes créés par le service de cliché instantané de volumes |

| Fournisseur du Groupement résidentiel |

HomeGroupProvider |

Manuel |

Manuel |

Effectue des tâches réseau associées à la configuration et à la maintenance des groupes résidentiels. |

| Générateur de points de terminaison du service Audio Windows |

AudioEndpointBuilder |

Automatique |

Automatique |

Gère les périphériques audio pour le service Audio Windows. |

| Gestion à distance de Windows (WSM) |

WinRM |

Manuel |

Désactivé |

Le service Gestion à distance de Windows implémente le protocole Gestion des services Web pour la gestion à distance. |

| Gestion d’applications |

AppMgmt |

Manuel |

Désactivé |

Traite les demandes d’installation, de suppression et d’énumération pour le logiciel déployé au moyen de la stratégie de groupe. |

| Gestion des clés et des certificats d’intégrité |

hkmsvc |

Manuel |

Désactivé |

Fournit des services de gestion des clés et des certificats X.509 pour l’Agent de protection d’accès réseau (NAPAgent). |

| Gestionnaire d’identité réseau homologue |

p2pimsvc |

Manuel |

Désactivé |

Fournit des services d’identité pour le protocole PNRP et les services de groupement homologue. |

| Gestionnaire d’informations d’identification |

VaultSvc |

Manuel |

Désactivé |

Offre un service de stockage et de récupération sécurisé des informations d’identification pour les utilisateurs, les applications et les packages de services de sécurité. |

| Gestionnaire d’installation de périphérique |

DsmSvc |

Manuel |

Manuel |

Active la détection, le téléchargement et l’installation du logiciel associé au périphérique. |

| Gestionnaire de comptes de sécurité |

SamSs |

Automatique |

Automatique |

Le démarrage de ce service signale à d’autres services que le Gestionnaire de comptes de sécurité est prêt à accepter des demandes. |

| Gestionnaire de session locale |

LSM |

Automatique |

Automatique |

Gère les sessions local utilisateur. |

| Gestionnaire des connexions automatiques d’accès à distance |

RasAuto |

Manuel |

Manuel |

Crée une connexion vers un réseau distant à chaque fois qu’un programme référence un nom ou une adresse DNS ou NetBIOS distant. |

| Gestionnaire des connexions Windows |

RasMan |

Manuel |

Manuel |

Gère les connexions d’accès à distance et les connexions de réseau privé virtuel (VPN) entre cet ordinateur et Internet ou d’autres réseaux distants. |

| Groupement de mise en réseau de pairs |

p2psvc |

Manuel |

Manuel |

Permet la communication multipartie à l’aide du groupement homologue. |

| Hôte de DLL de compteur de performance |

PerfHost |

Manuel |

Manuel |

Permet aux utilisateurs à distances et aux processus 64 bits d’interroger les compteurs de performances fournis par des DLL 32 bits. |

| Hôte de périphérique UPnP |

upnphost |

Manuel |

Manuel |

Autorise l’hébergement des périphériques UPnP sur cet ordinateur. |

| Hôte du fournisseur de découverte de fonctionsfdPHost |

|

Manuel |

Désactivé |

Le service FDPHOST héberge les fournisseurs de découverte de réseau de découverte de fonction (FD). Ces fournisseurs de découverte de fonction fournissent des services de découverte de réseau pour les protocoles SSDP (Simple Services Discovery Protocol) et WS-D (Web Services – Discovery). L’arrêt ou la désactivation du service FDPHOST désactivera la découverte de réseau pour ces protocoles lors de l’utilisation de la découverte de fonction. |

| Hôte système de diagnostics |

WdiSystemHost |

Manuel |

Désactivé |

Le service Hôte système de diagnostics est utilisé par le Service de stratégie de diagnostics pour héberger les diagnostics qui doivent être exécutés dans un contexte de système local. |

| Identité de l’application |

AppIDSvc |

Manuel |

Manuel |

Détermine et vérifie l’identité d’une application. |

| Information d’application |

Appinfo |

Manuel |

Manuel |

Permet d’exécuter les applications interactives avec des droits d’administration supplémentaires. |

| Infrastructure de gestion Windows |

Winmgmt |

Automatique |

Automatique |

Fournit une interface commune et un modèle objet pour accéder aux informations de gestion du système d’exploitation, des périphériques, des applications et des services. |

| Interface de services d’invité Hyper-V |

vmicguestinterface |

Manuel |

Désactivé |

Fournit une inteface à l’hôte Hyper-V afin qu’il puisse interagir avec des services spécifiques s’exécutant sur l’ordinateur virtuel. |

| Interruption SNMP |

SNMPTRAP |

Manuel |

Désactivé |

Reçoit les messages d’interception générés par les agents SNMP (Simple Network Management Protocol) locaux ou distants et transmet les messages aux programmes de gestion SNMP s’exécutant sur cet ordinateur. |

| Isolation de clé CNG |

KeyIso |

Manuel |

Manuel |

Le service d’isolation de clé CNG est hébergé dans le processus LSA. Le service fournit une isolation de processus de clé aux clés privés et aux opérations de chiffrement associées, conformément aux critères communs. |

| Journal d’évènement Windows |

EventLog |

Automatique |

Automatique |

Ce service gère les événements et les journaux d’événements. Il prend en charge l’enregistrement des événements, les requêtes sur les événements, l’abonnement aux événements, l’archivage des journaux d’événements et la gestion des métadonnées d’événements. |

| Journaux & alerte de performance |

pla |

Manuel |

Manuel |

Le service des journaux et des alertes de performance collecte des données de performance sur des ordinateurs locaux ou distants, en se basant sur des paramètres de planification préconfigurés. |

| Lanceur de processus serveur DCOM |

DcomLaunch |

Automatique |

Automatique |

Le service DCOMLAUNCH lance les serveurs COM et DCOM en réponse aux demandes d’activation d’objets. |

| Localisateur d’appels de procédure distante (RPC) |

RpcLocator |

Manuel |

Désactivé |

Dans Windows 8.1, ce service ne fournit aucune fonctionnalité et est présent à des fins de compatibilité applicative. |

| Mappage de découverte de topologie de la couche de liaison |

lltdsvc |

Manuel |

Désactivé |

Crée un mappage réseau, consistant en informations sur la topologie des ordinateurs et des périphériques (connectivité) et en métadonnées décrivant chaque ordinateur et chaque périphérique. |

| Mappeur de point de terminaison RPC |

RpcEptMapper |

Automatique |

Automatique |

Résout les identificateurs des interfaces RPC en points de terminaison de transport. |

| Microsoft Keyboard Filter |

MsKeyboardFilter |

Désactivé |

Désactivé |

Contrôle le mappage des touches du clavier. |

| Modules de génération de clés IKE et AuthIP |

IKEEXT |

Manuel |

Manuel |

Le service IKEEXT héberge les modules de génération de clés IKE (Internet Key Exchange) et AuthIP (Authenticated Internet Protocol). Ces modules de génération de clés sont utilisés pour l’authentification et l’échange de clés dans la sécurité IP (IPsec). |

| Moteur de filtrage de base |

BFE |

Automatique |

Automatique |

Le moteur de filtrage de base est un service qui gère les stratégies de pare-feu et de sécurité IP (IPsec), et qui implémente le filtrage en mode utilisateur. |

| Netlogon |

Netlogon |

Manuel |

Désactivé |

Maintient un canal sécurisé entre cet ordinateur et le contrôleur de domaine pour authentifier les utilisateurs et les services. |

| Optimiser les lecteurs |

defragsvc |

Manuel |

Manuel |

Lance régulièrement une défragmentation de vos disques durs afin de conserver de bonnes performances d’accès. |

| Ouverture de session secondaire |

seclogon |

Manuel |

Désactivé |

Permet le démarrage des processus sous d’autres informations d’identification. A désactiver si vous êtes le seul utilisateur de votre ordinateur. |

| Pare-feu Windows |

MpsSvc |

Automatique |

Automatique |

Le Pare-feu Windows vous aide à protéger votre ordinateur en empêchant les utilisateurs non autorisés d’accéder à votre ordinateur via Internet ou un réseau. |

| Partage de connexion Internet (ICS) |

SharedAccess |

Manuel |

Désactivé |

Assure la traduction d’adresses de réseau, l’adressage, les services de résolution de noms et/ou les services de prévention d’intrusion pour un réseau de petite entreprise ou un réseau domestique. |

| Planificateur de classes multimédias |

MMCSS |

Automatique |

Automatique |

Active la définition relative des priorités du travail sur la base des priorités des tâches de niveau système. Ce service concerne principalement les applications multimédias. S’il est arrêté, chaque tâche reprend sa priorité par défaut. |

| Planificateur de tâches |

Schedule |

Automatique |

Automatique |

Permet à un utilisateur de configurer et de planifier des tâches automatisées sur cet ordinateur. Le service héberge également plusieurs tâches critiques du système Windows. |

| Plug and Play |

PlugPlay |

Manuel |

Manuel |

Permet à l’ordinateur de reconnaître et d’adapter les modifications matérielles avec peu ou pas du tout d’intervention de l’utilisateur. |

| Préparation des applications |

AppReadiness |

Manuel |

Manuel |

Prépare les applications pour la première connexion d’un utilisateur sur cet ordinateur. |

| Prise en charge de l’application Rapports et solutions aux problèmes du Panneau de configuration |

wercplsupport |

Manuel |

Désactivé |

Ce service prend en charge l’affichage, l’envoi et la suppression des rapports à l’échelle du système pour l’application Rapports et solutions aux problèmes du Panneau de configuration. |

| Programme d’installation ActiveX |

AxInstSV |

Manuel |

Désactivé |

Valide le contrôle de compte d’utilisateur pour l’installation des contrôles ActiveX depuis Internet et permet de gérer leur installation d’après les paramètres de la stratégie de groupe. |

| Programme d’installation pour les modules Windows |

TrustedInstaller |

Manuel |

Manuel |

Permet l’installation, la modification et la suppression de composants facultatifs et de mises à jour Windows. |

| Propagation du certificat |

CertPropSvc |

Manuel |

Désactivé |

Copie des certificats utilisateur et des certificats racines à partir de cartes à puce dans le magasin de certificats de l’utilisateur actuel, détecte quand une carte à puce est insérée dans un lecteur de cartes à puce, et, si nécessaire, installe le minipilote Plug and Play de cartes à puce. |

| Protection logicielle |

sppsvc |

Manuel |

Manuel |

Permet le téléchargement, l’installation et l’application de licences numériques pour Windows et des applications Windows. |

| Protocole EAP (Extensible Authentification Protocol) |

Eaphost |

Manuel |

Manuel |

Le service EAP (Extensible Authentication Protocol) permet d’authentifier le réseau dans des scénarios tels que des réseaux câblés et sans fil 802.1x, des réseaux privés virtuels et NAP (Network Access Protection). |

| Protocole PNRP |

PNRPsvc |

Manuel |

Désactivé |

Permet la résolution de noms d’homologues sans serveur via Internet, à l’aide du protocole PNRP. Si cette fonction est désactivée, certaines applications pair à pair et collaboratives, telles que Assistance à distance, peuvent ne pas fonctionner. |

| Publication des ressources de découverte de fonctions |

FDResPub |

Automatique |

Désactivé |

Publie cet ordinateur et les ressources qui y sont attachées, de façon à ce que leur découverte soit possible sur le réseau. Si ce service est arrêté, les ressources réseau ne sont plus publiées et ne seront donc pas découvertes par les autres ordinateurs du réseau. |

| Redirecteur de port du mode utilisateur des services Bureau à distance |

UmRdpService |

Manuel |

Désactivé |

Permet la redirection des imprimantes/unités/ports pour les connexions RDP. |

| Registre à distance |

RemoteRegistry |

Manuel |

Désactivé |

Permet aux utilisateurs à distance de modifier les paramètres du Registre sur cet ordinateur. |

| Requête du service VSS Microsoft Hyper-V |

vmicvss |

Manuel |

Désactivé |

Coordonne les communications nécessaires à l’utilisation du service VSS afin de sauvegarder les données et applications d’un ordinateur virtuel. |

| Routage et accès distant |

RemoteAccess |

Désactivé |

Désactivé |

Offre aux entreprises des services de routage dans les environnements de réseau local ou étendu. |

| Serveur |

LanmanServer |

Automatique |

Automatique |

Prend en charge le partage de fichiers, d’impression et des canaux nommés via le réseau pour cet ordinateur. |

| Serveur de priorité des threads |

THREADORDER |

Manuel |

Manuel |

Permet l’exécution ordonnée d’un groupe de threads dans un délai spécifique. |

| Service Arrêt de l’invité Microsoft Hyper-V |

vmicshutdown |

Manuel |

Désactivé |

Permet d’arrêter l’ordinateur virtuel à partir des interfaces de gestion de l’ordinateur physique. |

| Service Broker des évènements système |

SystemEventsBroker |

Manuel |

Désactivé |

Coordonne l’exécution de travail en arrière-plan pour l’application WinRT. Laissez le service en manuel si vous utilisez des applications sur l’écran d’accueil de Windows 8. |

| Service Broker pour les connexions réseau |

NcbService |

Manuel |

Désactivé |

Permet aux applications du Windows Store de recevoir des notifications d’Internet. Laissez le service en manuel si vous utilisez des applications sur l’écran d’accueil de Windows 8. |

| Service Broker pour les évènements horaires |

TimeBroker |

Manuel |

Désactivé |

Coordonne l’exécution de travail en arrière-plan pour l’application WinRT. Laissez le service en manuel si vous utilisez des applications sur l’écran d’accueil de Windows 8. |

| Service Collecteur ETW d’Internet Explorer |

IEEtwCollectorService |

Manuel |

Désactivé |

Collecte les évènements ETW en temps réel et les traite. |

| Service d’administration IIS |

IISADMIN |

Automatique |

Automatique |

Permet à ce serveur d’administrer la métabase IIS. La métabase IIS stocke la configuration des services SMTP et FTP. Si aucun serveur de ce type n’est installé sur votre ordinateur, désactivez le service. |

| Service d’association de périphérique |

DeviceAssociationService |

Automatique |

Automatique |

Permet de coupler les périphériques câblés ou sans fil au système. |

| Service d’énumération de périphériques de carte à puce |

ScDeviceEnum |

Manuel |

Désactivé |

Crée des noeuds de périphériques logiciels pour tous les lecteurs de cartes à puces, |

| Service d’historique des fichiers |

fhsvc |

Manuel |

Manuel |

Protège les fichiers utilisateurs des pertes accidentelles en les copiant dans un emplacement de sauvegarde. |

| Service d’infrastructure de localisation Windows |

lfsvc |

Manuel |

Désactivé |

Contrôle l’emplacement du système et gère les délimitations géographiques. |

| Service d’infrastructure des tâches en arrière-plan |

BrokerInfrastructure |

Automatique |

Automatique |

Contrôle les tâches en arrière-plan qui peuvent s’exécuter sur le système. |

| Service d’installation de périphérique |

DeviceInstall |

Manuel |

Manuel |

Permet à l’ordinateur de reconnaître et d’adapter les modifications matérielles avec peu ou pas du tout d’intervention de l’utilisateur. |

| Service de biométrie Windows |

WbioSrvc |

Manuel |

Désactivé |

Le service de biométrie Windows permet aux applications clientes de capturer, comparer, manipuler et stocker des données biométriques sans avoir directement accès au matériel ou aux échantillons. |

| Service de cache de police Windows |

FontCache |

Manuel |

Manuel |

Optimise les performances des applications en mettant en cache les données des polices communément utilisées. |

| Service de chiffrement de lecteur BitLocker |

BDESVC |

Manuel |

Désactivé |

Le chiffrement de lecteur BitLocker fournit un démarrage sécurisé pour le système d’exploitation, ainsi qu’un chiffrement total du volume pour le système d’exploitation, les volumes fixes ou les volumes amovibles. Ce service permet à BitLocker d’inviter les utilisateurs à effectuer diverses actions liées aux volumes montés, et déverrouille les volumes automatiquement sans intervention de l’utilisateur. En outre, il stocke les informations de récupération dans Active Directory, s’il est disponible, et, si nécessaire, garantit que les certificats de récupération les plus récents sont utilisés. L’arrêt ou la désactivation du service empêche les utilisateurs de tirer parti de cette fonctionnalité. |

| Service de configuration automatique WLAN |

WlanSvc |

Manuel |

Manuel |

Le service WLANSVC fournit la logique nécessaire pour configurer, découvrir, se connecter et se déconnecter d’un réseau local sans fil (WLAN) tel que défini par les normes IEEE 802.11. |

| Service de configuration automatique WWAN |

WwanSvc |

Manuel |

Désactivé |

Ce service gère les connexions et adaptateurs de module intégré/carte de données à haut débit mobile (GSM & CDMA) en configurant automatiquement les réseaux. |

| Service de découverte automatique de Proxy Web pour les services http Windows |

WinHttpAutoProxySvc |

Manuel |

Manuel |

WinHTTP implémente la pile HTTP du client et fournit aux développeurs une API Win32 et un composant d’automatisation COM pour l’envoi des demandes HTTP et la réception des réponses. |

| Service de déploiement AppX |

AppXSvc |

Manuel |

Manuel |

Assure la prise en charge du l’infrastructure pour le déploiement d’application du Windows Store. |

| Service de l’assistant Compatibilité des programmes |

PcaSvc |

Automatique |

Désactivé |

Ce service fournit une prise en charge de l’Assistant Compatibilité des programmes. Cet Assistant surveille les programmes installés et exécutés par l’utilisateur et détecte les problèmes de compatibilité connus. |

| Service de la passerelle de la couche Application |

ALG |

Automatique |

Désactivé |

Fournit la prise en charge de plug-ins de protocole tiers pour le partage de connexion Internet. |

| Service de moteur de sauvegarde en mode bloc |

wbengine |

Manuel |

Manuel |

Le service WBENGINE est utilisé par la sauvegarde Windows pour effectuer les opérations de sauvegarde et de récupération. |

| Service de notification d’évènement système |

SENS |

Automatique |

Automatique |

Analyse les événements système et notifie leur existence aux abonnés du système d’événements COM+. |

| Service de partage de ports Net.Tcp |

NetTcpPortSharing |

Désactivé |

Désactivé |

Fournit la possibilité de partager des ports TCP sur le protocole net.tcp. |

| Service de prise en charge Bluetooth |

bthserv |

Manuel |

Désactivé |

Le service Bluetooth prend en charge la détection et l’association des périphériques Bluetooth distants. Laissez en manuel si vous connectez un périphérique Bluetooth à votre ordinateur. |

| Service de profil utilisateur |

ProfSvc |

Automatique |

Automatique |

Ce service est responsable du chargement et du déchargement des profils utilisateurs. Si ce service est arrêté ou désactivé, les utilisateurs ne pourront plus ouvrir ou fermer une session. |

| Service de publication des noms d’ordinateurs PNRP |

PNRPAutoReg |

Manuel |

Désactivé |

Ce service publie un nom d’ordinateur à l’aide du protocole PNRP (Peer Name Resolution Protocol). |

| Service de rapport d’erreurs Windows |

WerSvc |

Manuel |

Désactivé |

Autorise le signalement des erreurs lorsque des programmes cessent de fonctionner ou de répondre. |

| Service de stockage |

StorSvc |

Manuel |

Désactivé |

Applique la stratégie de groupe aux dispositifs de stockage. |

| Service de stratégie de diagnostic |

DPS |

Automatique |

Désactivé |

Le service de stratégie de diagnostic permet la détection, le dépannage et la résolution de problèmes pour les composants de Windows. Si ce service est arrêté, les diagnostics ne fonctionnent plus. |

| Service de surveillance des capteurs |

SensrSvc |

Manuel |

Désactivé |

Surveille plusieurs capteurs pour exposer les données et s’adapter aux divers états utilisateur du système. Ce service permet par exemple, si votre portable le permet, d’adapter la luminosité de l’écran à la luminosité ambiante. |

| Service de transfert intelligent en arrière-plan |

BITS |

Automatique |

Automatique |

Transfère des fichiers en arrière-plan en utilisant la bande passante réseau inactive. Si le service est désactivé, toutes les applications dépendant du service de transfert intelligent d’arrière-plan. |

| Service de virtualisation Bureau à distance Hyper-V |

vmicrdv |

Manuel |

Désactivé |

Fournit une plateforme pour la communication entre l’ordinateur virtuel et le système d’exploitation de l’ordinateur physique. |

| Service du clavier tactile et du volet d’écriture manuscrite |

TabletInputService |

Manuel |

Manuel |

Activer les fonctionnalités de stylet et d’écriture manuscrite du clavier tactile. |

| Service du périphérique d’interface utilisateur |

hidserv |

Manuel |

Manuel |

Active et maintient l’utilisation des boutons actifs sur le clavier, les contrôles à distance et d’autres périphériques multimédias. |

| Service Echange de données Microsoft Hyper-V |

vmickvpexchange |

Manuel |

Désactivé |

Propose un mécanisme d’échange de données entre l’ordinateur virtuel et le système d’exploitation de l’ordinateur physique. |

| Service énumérateur d’appareil mobile |

WPDBusEnum |

Manuel |

Désactivé |

Met en place une stratégie de groupe pour les périphériques de stockage de masse amovibles. Permet à des applications telles que le Lecteur Windows Media et l’Assistant Importation d’images de transférer et de synchroniser du contenu à l’aide de périphériques de stockage de masse amovibles. |

| Service hôte du fournisseur de chiffrement Windows |

WEPHOSTSVC |

Manuel |

Manuel |

Négocie les fonctionnalités liées au chiffrement avec les fournisseurs de chiffrements tiers. |

| Service hôte WDIServiceHost |

WdiServiceHost |

Manuel |

Désactivé |

Le service Hôte de service de diagnostics est utilisé par le Service de stratégie de diagnostics pour héberger les diagnostics qui doivent être exécutés dans un contexte de service local. |

| Service Initiateur iSCI de Microsoft |

MSiSCSI |

Manuel |

Désactivé |

Gère les sessions iSCSI (Internet SCSI) à partir de cet ordinateur sur les périphériques cible iSCSI distants |

| Service inspection du réseau Windows Defender |

WdNisSvc |

Manuel |

Manuel |

Empêche les tentatives d’intrusion ciblant les vulnérabilités connues et nouvellement découvertes. |

| Service interface du magasin réseau |

nsi |

Automatique |

Automatique |

Ce service fournit des notifications réseau (ajout/suppression d’interface, etc.) aux clients en mode utilisateur |

| Service KtmRm pour Distributed Transaction Coordinator |

KtmRm |

Manuel |

Manuel |

Coordonne les transactions entre Distributed Transaction Coordinator (MSDTC) et le gestionnaire de transactions du noyau (KTN). |

| Service Liste des réseaux |

netprofm |

Manuel |

Manuel |

Identifie les réseaux auxquels l’ordinateur s’est connecté, collecte et stocke les propriétés de ces réseaux, et signale aux applications toute modification des propriétés. |

| Service mains libres Bluetooth |

BthHFSrv |

Manuel |

Désactivé |

Permet d’utiliser des casques Bluetooth sans fil sur l’ordinateur. |

| Service Partage réseau du Lecteur Windows Media |

WMPNetworkSvc |

Automatique |

Désactivé |

Partage les bibliothèques du Lecteur Windows Media avec des lecteurs réseau et des appareils multimédias qui utilisent le Plug-and-Play universel |

| Service Pulsation Microsoft Hyper-V |

vmicheartbeat |

Manuel |

Désactivé |

Surveille l’état d’un ordinateur virtuel en émettant une pulsation à intervelle régulier. |

| Service Synchronisation date/heure Microsoft Hyper-V |

vmictimesync |

Manuel |

Désactivé |

Synchronise l’heure système de l’ordinateur virtuel avec celle de l’ordinateur physique. |

| Service Windows Defender |

WinDefend |

Automatique |

Automatique |

Protection contre les logiciels espions et potentiellement indésirables |

| Service Windows Store (WSService) |

WSService |

Manuel |

Manuel |

Permet la prise en charge de l’infrastructure du Windows Store. |

| Service SSTP (Secure Socket Tunneling Protocol) |

SstpSvc |

Manuel |

Manuel |

Prend en charge la connexion par le protocole SSTP (Secure Socket Tunneling Protocol) à des ordinateurs distants via un réseau VPN |

| Services Bureau à distance |

TermService |

Manuel |

Désactivé |

Autorise les utilisateurs à se connecter de manière interactive à un ordinateur distant. |

| Services de chiffrement |

CryptSvc |

Automatique |

Automatique |

Fournit quatre services de gestion : le service de base de données de catalogue, qui confirme les signatures des fichiers Windows et autorise l’installation de nouveaux programmes, le service de racine protégée, qui ajoute et supprime les certificats d’autorité de certification racines approuvés sur cet ordinateur, le service de mise à jour de certificats racines automatique, qui extrait les certificats racines à partir de Windows Update et autorise les scénarios tels que SSL, et le service des clés, qui aide à l’inscription de cet ordinateur pour les certificats. |

| SMP de l’espace de stockages Microsoft |

smphost |

Manuel |

Désactivé |

Permet de gérer l’espace de stockage Microsoft. |

| Spouleur d’impression |

Spooler |

Automatique |

Automatique |

Charge les fichiers en mémoire pour une impression ultérieure. |

| Station de travail |

LanmanWorkstation |

Automatique |

Automatique |

Crée et maintient des connexions de réseau client à des serveurs distants à l’aide du protocole SMB. |

| Stratégie de retraite de la carte à puce |

SCPolicySvc |

Manuel |

Désactivé |

Autorise le système à être configuré pour verrouiller le Bureau de l’utilisateur au moment du retrait de la carte à puce. |

| Superfetch |

SysMain |

Automatique |

Automatique |

Gère et améliore les performances du système dans le temps. |

| Système d’évènement COM+ |

EventSystem |

Automatique |

Automatique |

Prend en charge le service de notification d’événements système. |

| Système de couleurs Windows |

WcsPlugInService |

Manuel |

Désactivé |

Le service WcsPlugInService héberge des modules de plug-in tiers du modèle de périphérique couleurs et du modèle de gamme de couleurs du système de couleurs Windows. |

| Système de fichiers EFS (Encrypting File System) |

EFS |

Manuel |

Manuel |

Fournit la technologie de chiffrement des fichiers de base utilisée pour stocker les fichiers chiffrés sur les volumes NTFS. |

| Télécopie |

Fax |

Manuel |

Désactivé |

Vous permet d’envoyer et de recevoir des télécopies, d’utiliser les ressources de télécopie disponibles sur cet ordinateur ou le réseau. |

| Téléphonie |

TapiSrv |

Manuel |

Manuel |

Prend en charge l’interface TAPI (Telephony API) pour les programmes qui contrôlent les périphériques de téléphonie sur l’ordinateur local et, via le réseau local (LAN), sur les serveurs qui exécutent également le service. |

| Temps Windows |

W32Time |

Manuel |

Manuel |

Conserve la synchronisation de la date et de l’heure sur tous les clients et serveurs sur le réseau. |

| Thèmes |

Themes |

Automatique |

Automatique |

Fournit un système de gestion de thème de l’expérience utilisateur. |

| Vérificateur de points |

svsvc |

Manuel |

Manuel |

Vérifie les endommagements éventuels du système de fichiers |

| WebClient |

WebClient |

Manuel |

Désactivé |

Permet à un programme fonctionnant sous Windows de créer, modifier et accéder à des fichiers Internet. |

| Windows Connect Now – Registre de configuration |

wcncsvc |

Manuel |

Désactivé |

Héberge la configuration de connexion immédiate Windows pour le protocole WFP. Utilisé pour configurer rapidement une connexion sans fil. |

| Windows Driver Foundation – Infrastructure de pilote mode-utilisateur |

wudfsvc |

Manuel |

Manuel |

Gère les processus hôtes de pilote mode-utilisateur. |

| Windows Installer |

msiserver |

Manuel |

Manuel |

Ajoute, modifie et supprime des applications fournies en tant que package Windows Installer (*.msi). |

| Windows Search |

Wsearch |

Automatique |

Désactivé |

Fournit des fonctionnalités d’indexation de contenu, de mise en cache des propriétés, de résultats de recherche pour les fichiers, les messages électroniques et autres contenus. Si vous utilisez beaucoup la fonction Recherche de Windows, laissez le service activé. Sinon, désactivez-le. La recherche sera toujours possible, mais un peu plus lente. |

| Windows Update |

wuauserv |

Automatique |

Automatique |

Active la détection, le téléchargement et l’installation des mises à jour de Windows et d’autres programmes. |