Vie privée en danger : pourquoi nous sommes tous concernés Est-il possible de rentrer chez nous, d’écouter nos conversations et de s’immiscer dans notre intimité sans y être invité ? Nous avons découvert qu’il suffit pour cela d’une simple connexion Internet. Ordinateur, téléphone portable, réseaux sociaux et même cartes bancaires : désormais nous sommes en […]

Les 5 techniques de phishing les plus co...

Les 5 techniques de phishing les plus courantes L’ère des attaques ciblées est en marche Le spam est aujourd’hui plus une nuisance qu’une réelle menace. En effet, les tentatives de vendre du vi@gra ou encore de recevoir l’héritage d’un riche prince d’une contrée éloignée ne font plus beaucoup de victimes. La majorité des […]

5 conseils pour combattre le piratage in...

5 conseils pour combattre le piratage informatique Pour beaucoup d’entre nous, acheter en ligne est devenu une habitude sans laquelle nous pouvons pas vivre. Les achats online simplifient notre quotidien car ils nous permettent de acheter des voyages, des vêtements, des cadeaux et aussi de faire nos courses alimentaires sans bouger ! Internet à changé notre […]

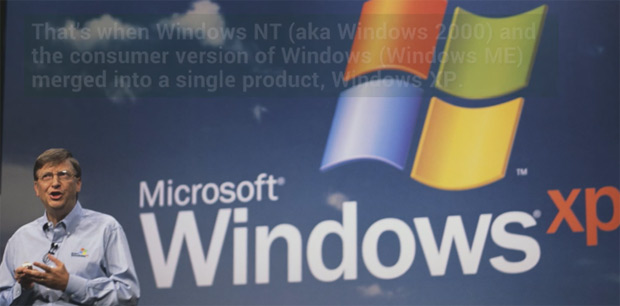

Toujours sous Windows XP ? Vous êtes une

Toujours sous Windows XP ? Vous êtes une menace pour la société Windows XP ne bénéficie plus de correctif de sécurité depuis 2014 et représente par conséquent un risque. Les utilisateurs ont donc une responsabilité. Et si vous êtes un professionnel de l’IT avec des capacités de décision en entreprise, vous devriez être licencié pour […]

Formation pour DPO externe mutualisé et

Depuis 2012, nous accompagnons des établissement dans leur mise en conformité avec la réglementation sur les Données à Caractère Personnel. Formation RGPD pour DPO externe mutualisé et Délégués à la protection des données externalisé Depuis le 25 mai 2018, le RGPD (Règlement européen sur la Protection des Données) est applicable. De nombreuses formalités auprès de […]

Pendant les vacances continuez à protége

Pendant les vacances continuez à protéger vos données personnelles Le sutilisateurs sont de plus en plus concernés par le sort de leurs données. Potentiellement victimes, ils doivent prendre plus de temps pour consulter les pages de politique de confidentialité. Qu’en est-il de ces utilisateurs finaux ? Sont-ils acteurs de la sécurité en ligne de leurs données […]

10 bonnes pratiques pour des soldes sur ...

10 bonnes pratiques pour des soldes sur Internet en sécurité Pour réaliser vos achats en ligne en toute sécurité, ESET vous donne des conseils pour éviter de se faire pirater sa carte bancaire. – Faites attention aux sites Internet que vous ne connaissez pas. Au moindre doute, n’effectuez pas vos achats, car […]

Mise en conformité RGPD, privilégiez l’a

Denis JACOPINI est Expert en Cybercriminalité et en Protection des Données à Caractère Personnel.

Notre métier :

Animation de formations et de conférences

Cybercriminalité (virus, espions, piratages, fraudes, arnaques Internet)

Protection des Données à Caractère Personne (mise en conformité avec la CNIL etle RGPD)

Audits sécurité, Expertises techniques et judiciaires

Audit sécurité (ISO 27005) ;

ID Swatting

Recherche de preuves (Investigations téléphones, disques durs, e-mails, contentieux, détournements de clientèle…) ;

Expertises de systèmes de vote électronique ;

Les 10 conseils pour ne pas se faire «ha

Les 10 commandements pour ne pas se faire «hacker» pendant l’été Toutes les secondes, un internaute sur deux dans le monde est victime d’un acte malveillant. La cybersécurité est aujourd’hui un enjeu majeur pour les entreprises comme les particuliers. Voici dix bonnes pratiques pour vivre un été connecté en toute sécurité, sans parano, ni naïveté… […]

Victime d’un piratage informatique, quel

Victime d’un piratage informatique, quelles sont les bonnes pratiques ? Les cas de piratages informatiques ne se comptent plus depuis bien longtemps. Cependant, si vous vous êtes retrouvés victimes, il est urgent de mettre en pratique des règles de base. Les 3 axes vers lesquels votre structure devra progresser seront : Technique, par une amélioration […]