| Chers revendeurs informatiques, attention à la nouvelle arnaque. Les intentions des pirates ne sont pas encore connues, mais les intentions sont forcément malveillantes.

En tant que revendeur informatique, il est fort probable que vous commandiez votre matériel destiné à la revente ou non chez les principaux et parmis les plus anciens grossistes et importateurs Français : Ingram ou Techdata.

Une récente communication de Techdata, qui nous a été remontée par un précieux partenaire Parisien, nous informe que Techdata vient de lancer l’alerte suivante auprès de ses clients :

Cher client,

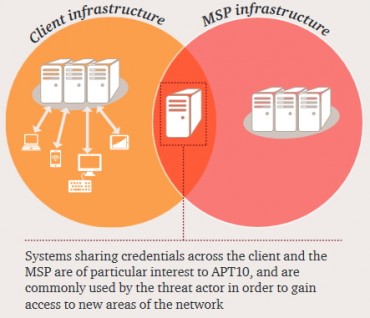

Il a été porté à notre connaissance que certains Clients de TECH DATA ont reçu des emails comportant un lien internet vers un site web frauduleux leur demandant :

– de s’inscrire à une conférence dans laquelle TECH DATA et d’autres distributeurs participeraient,

– de fournir des informations type login et mot de passe de TECH DATA ainsi que d’autres informations sensibles.

Le site Web apparaît comme indiqué ci-dessous :

Veuillez noter que ce site web n’est d’aucune façon associé à TECH DATA. La sécurité de nos partenaires est une priorité pour TECH DATA et nous n’autorisons aucun tiers à collecter les identifiants de connexion de nos clients.

Aussi, actuellement nous œuvrons avec les autorités compétentes pour la fermeture de ce site frauduleux.

A ce jour, à notre connaissance les clients européens ne semblent pas affectés, ce site frauduleux visant les clients américains principalement.

Cependant, nous comptons sur votre vigilance et vous remercions de nous informer dans le cas où vous recevriez des emails contenant des liens vers ce site internet ou similaires en vous adressant à l’adresse suivante : itsecurity@techdata.com

Nous attirons votre attention sur la sophistication et l’augmentation de la cybercriminalité (phishing), dès lors restez vigilants.

Nous vous remercions de votre attention et collaboration.

Tech Data Europe

Comme vous pouvez le remarquer, à l’instar de KPMG pourtant spécialisé en audit et conseil dans de nombreux domaines dont la sécurité informatique, pourtant victime d’une arnaque au Président leur ayant coûté plusieurs millions d’Euros (7,6) en 2014, les professionnels de l’informatique sont aussi la cible des pirates.

Nous espérons que, même si la plupart n’ont pas assisté à nos conférences de sensibilisation à la Cybercriminalité, ils sauront à quoi ressemble le loup pour ne pas le laisser rentrer dans la bergerie.

Denis JACOPINI

Notre métier : Vous aider à vous protéger des pirates informatiques (attaques, arnaques, cryptovirus…) et vous assister dans vos démarches de mise en conformité avec la réglementation relative à la protection des données à caractère personnel.

Par des actions d’expertises, d’audits, de formations et de sensibilisation dans toute la France et à l’étranger, nous répondons aux préoccupations des décideurs et des utilisateurs en matière de cybersécurité et de mise en conformité avec le règlement Européen relatif à la Protection des Données à caractère personnel (RGPD) en vous assistant dans la mise en place d’un Correspondant Informatique et Libertés (CIL) ou d’un Data Protection Officer (DPO) dans votre établissement.. (Autorisation de la Direction du travail de l’Emploi et de la Formation Professionnelle n°93 84 03041 84)

Plus d’informations sur : https://www.lenetexpert.fr/formations-cybercriminalite-protection-des-donnees-personnelles

Réagissez à cet article

|