Guide des bonnes pratiques à adopter face aux risques numériques Issu des premiers constats réalisés par les référents de l’ANSSI en région, le guide d’élaboration en 8 points clés d’une charte d’utilisation des moyens informatiques et des outils numériques est une première réponse apportée aux PME et ETI. Ce nouveau guide constitue le point de départ […]

Est-il risqué de se connecter au wifi pu

Est-il risqué de se connecter au wifi public ? Nous sommes de plus en plus nombreux à utiliser les bornes wifi des lieux publics, gares, hôtels, restaurants… Mais y a-t-il un risque à partager ces accès sans fil à internet avec d’autres ? Peut-on se faire pirater ses données ? Le point avec Denis Jacopini, expert en […]

Six conseils pour éviter d’être victimes

Six conseils pour éviter d’être victimes de phishing Le phishing (e-mails frauduleux se faisant passer pour des marques de commerce ou de service avec l’intention de tromper le destinataire) est l’une des attaques les plus anciennes, mais aussi des plus rentable pour les cybercriminels. Sur la base de « plus des gens le reçoivent, […]

Victime de piratage ? Les bons réflexes

Victime de piratage ? Les bons réflexes à avoir Sur Internet, nul n’est à l’abri d’une action malveillante ou de messages non sollicités. Les éléments suivants vous aideront à avoir les bons réflexes. VOUS ETES UN PARTICULIER, TPE/PME OU UNE COLLECTIVITÉS TERRITORIALES ? Désormais, vous pouvez contacter le dispositif d’assistance aux victimes d’actes de cybermalveillance […]

Le site Internet d’une mairie peut-il êt

Le site Internet d’une mairie peut-il être contrôlé à distance par la Cnil ? La réponse de Benjamin Vialle, agent au service des contrôles, Commission nationale de l’informatique et des libertés. Oui. Depuis la loi du 17 mars 2014 relative à la consommation, la Commission nationale de l’informatique et des libertés (Cnil) a la possibilité de […]

Utilisation juridique des documents numé

Depuis 2000, la validité comme preuve juridique des documents numériques est reconnue , au même titre que la preuve écrite sur papier et ce à condition de pouvoir justifier de son authenticité et de son intégrité.

Comment obtenir ces deux conditions pour pouvoir utiliser en justice un document numérique ?

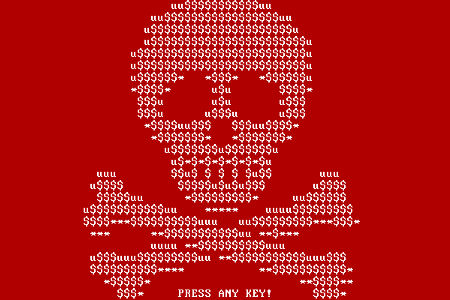

Victime du ransomware Petya ? Décryptez

Victime du ransomware Petya ? Décryptez gratuitement les fichiers Il est possible de récupérer gratuitement ses fichiers après une infection par le ransomware Petya. Pas forcément simple à mettre en œuvre, une méthode a vu le jour. Petya bloque totalement l’ordinateur. Pour cela, il écrase le Master Boot Record du disque dur et chiffre […]

Cyber-Sécurité : des menaces de plus en

La Cyber-Sécurité de plus en plus menacante, mais des collaborateurs pas assez formés Les entreprises ont encore trop souvent tendance à sous-estimer le #risque lié au manque de formation de leurs équipes (hors services informatiques) à la cybersécurité. La preuve… Une enquête réalisée par Intel Security montre que si les collaborateurs de la DSI […]

Anti-phishing, Anti-Malware et protectio...

#Anti-phishing, #Anti-Malware et protection des transactions bancaires pour ce logiciel de sécurité Maintes fois récompensées par les critiques et les bêta-testeurs, les Editions 2016 des solutions de sécurité ESET sont enfin disponibles. Au programme, de nouvelles interfaces entièrement repensées et un nouvel outil pour sécuriser les transactions bancaires sur ESET Smart Security 9. En […]

GDPR compliance: Request for costing est...

GDPR compliance: Request for costing estimate You seem to express an interest in the GDPR (perhaps a little by obligation) and you want to tell us about a project. We thank you for your confidence. Intervening on Data Protection missions since 2012, after having identified different types of expectations, we have adapted our offers so […]