Connaissez-vous le réseau plus anonyme et rapide que Tor ? Le Massachusetts Institute of technology (MIT), aux États-Unis, et l’École polytechnique fédérale de Lausanne (EPFL), en Suisse, annoncent la création d’un nouveau réseau anonyme sur Internet, baptisé Riffle, encore plus rapide et sécurisé que Tor, la référence en la matière. A l’image de […]

Privacy Shield : 1 an de sursis donné pa

Privacy Shield : 1 an de sursis donné par les CNIL européennes Les CNIL européennes ne sont pas satisfaites du Privacy Shield, mais prennent date en 2017 pour s’inviter dans la révision de l’accord. Le verdict était attendu. Les CNIL européennes du groupe de l’article 29 (G29) ont rendu leur décision définitive sur le Privacy […]

Jeux Olympiques de Rio : OP Hashtag infi...

Jeux Olympiques de Rio : OP Hashtag infiltre des terroristes Op hashtag – La police fédérale Brésilienne aurait infiltré le WhatsApp et Telegram utilisaient par des terroristes locaux. Plusieurs groupes échangeaient des informations sur des tactiques de guerre. Des attentats prévus lors des Jeux Olympiques de Rio ? Un nouveau cheval de bataille pour […]

Tor envahi par des mouchards ?

Tor envahi par des mouchards ? Selon des chercheurs, 110 relais du réseau d’anonymisation Tor étaient à la recherche d’informations sur les services cachés auxquels ils permettent d’accéder. Deux chercheurs de la Northeastern University (Boston), Guevara Noubir et Amirali Sanatinia, démontrent à leur tour que le réseau Tor est la cible d’espions. Cette fois, les […]

Détecter les futurs terroristes sur Inte

Détecter les futurs terroristes sur Internet ? L’Europe veut s’inspirer d’Israël Le coordinateur de l’anti-terrorisme pour lUnion européenne, Gilles de Kerchove, s’est rendu en Israël pour trouver des solutions technologiques qui permettraient de détecter automatiquement des profils suspects sur les réseaux sociaux, grâce à des algorithmes de plus en plus intrusifs. Plus les attentats […]

État d’urgence : la police pourra bien c

État d’urgence : la police pourra bien copier des données trouvées dans le Cloud Contrairement à ce que nous écrivions mardi avec étonnement, il sera bien possible pour la police d’utiliser l’ordinateur ou le smartphone d’un suspect pour accéder à tous ses services en ligne, puis de copier les informations obtenues pour les exploiter si […]

Quelles sont les limites d’accès aux don

Quelles sont les limites d’accès aux données de connexion en situation d’État d’urgence ? Mercredi, le Sénat examinera le projet de loi de prorogation de l’état d’urgence, et discutera à cette occasion d’un amendement qui vise à donner à la police le pouvoir d’obtenir en temps réel les données de connexion de tout suspect de […]

Un cousin du malware Furtim cible les én

Un cousin du malware Furtim cible les énergéticiens européens SentinelOne a découvert une variante du malware Furtim qui vise les sociétés européennes dans le domaine de l’énergie. En mai dernier, des chercheurs la société EnSilo ont découvert un malware baptisé Furtim qui devait son nom à une obsession virant à la paranoïa de ne pas […]

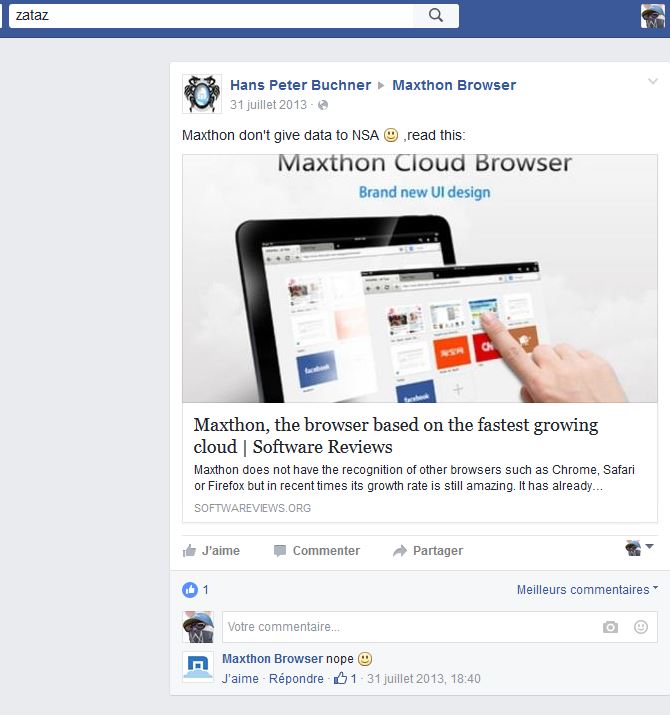

Attention, le navigateur Maxhton espionn...

Attention, le navigateur Maxhton espionne ses utilisateurs ! Le navigateur Maxhton ne serait rien d’autre qu’un outil d’espionnage à la solde de la Chine ? Des experts en sécurité informatiques de l’entreprise polonaise Exatel viennent de révéler la découverte de faits troublant visant le navigateur Maxhton. Ce butineur web recueille des informations sensibles […]

Secret des conversations, Facebook Messe...

Secret des conversations, Facebook Messenger bientôt chiffré Non, tous les échanges sur Messenger ne sont pas chiffrés de bout en bout. Pas encore du moins. Facebook teste le procédé à travers une nouvelle fonctionnalité, #Secret Conversations. En y ajoutant un petit côté messages éphémères à la Snapchat. Facebook chantre du chiffrement de bout en […]