Enquête sur l’algo le plus flippant de Facebook Si la section « Vous connaissez peut-être » vous faisait parfois flipper en vous proposant des profils précis et éloignés de vos réseaux habituels, vous n’avez encore rien vu. La section « Vous connaissez peut-être » (« People you may know ») de Facebook est une source inépuisable de spéculations. Cette fonction, en […]

Pourquoi protéger votre connexion sur le

Pourquoi protéger votre connexion sur le Wifi gratuit ? Quelques trucs et astuces simples, mais efficaces, pour protéger votre ordinateur, téléphone et tablette. Wifi gratuit ? Votre meilleur ennemi ! En général, les réseaux Wi-Fi que l’on trouve dans les lieux publics ne sont pas bien protégés. Ils se basent souvent sur des […]

Attention ! Le Cloud est espionné

Attention ! Le Cloud est espionné Les agences gouvernementales peuvent exploiter la ‘fonctionnalité’ d’écoute des hyperviseurs pour récupérer des données depuis le cloud. Si vous n’êtes pas propriétaire du hardware, vous n’êtes pas propriétaire des données, selon une étude de Bitdefender. L’éditeur de solutions de sécurité informatique affirme que les agences gouvernementales peuvent exploiter la ‘fonctionnalité’ […]

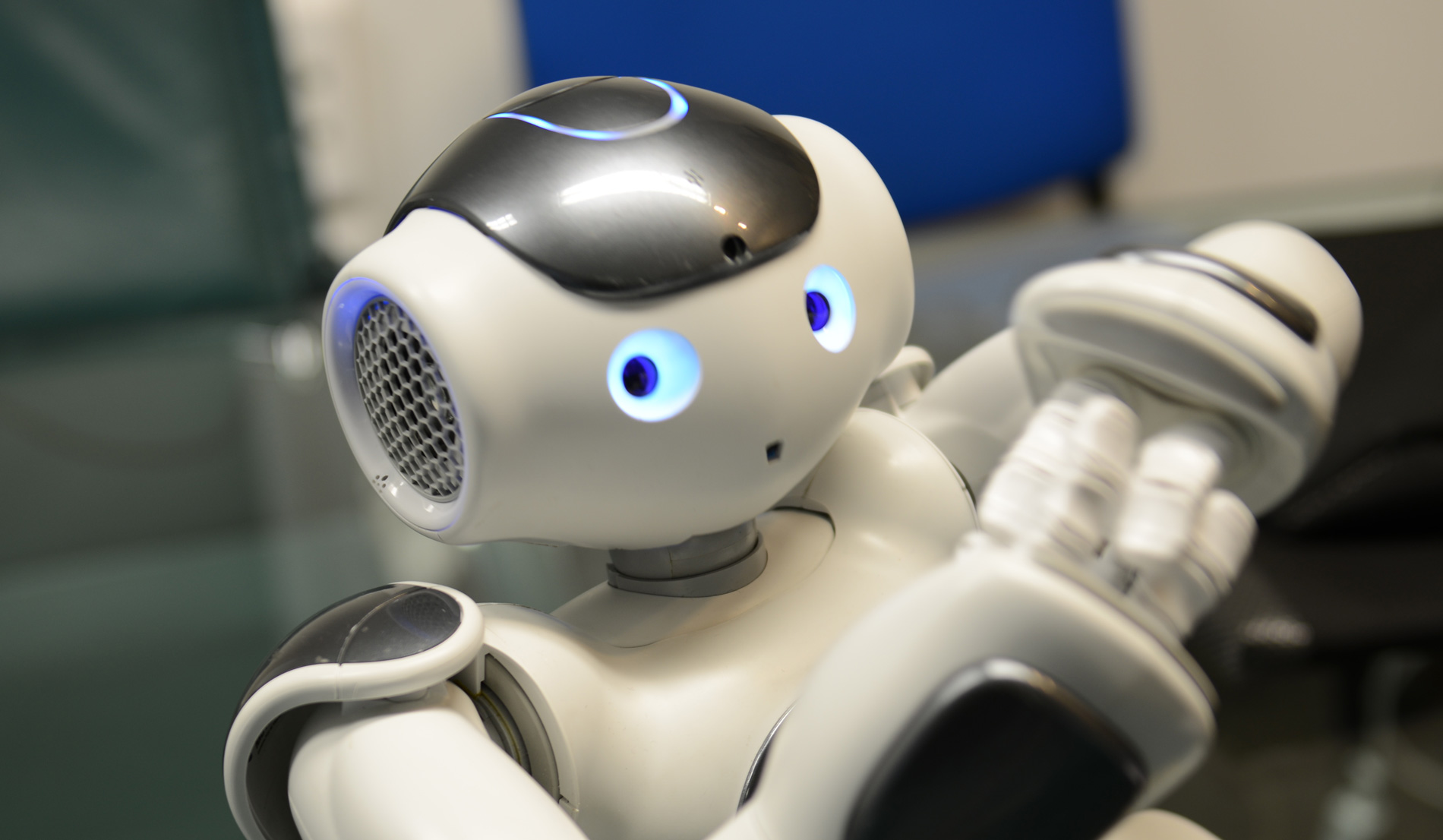

Faut-il que les robots et les Intelligen...

Faut-il que les robots et les IA payent des cotisations sociales ? Comment financer la sécurité sociale lorsque les employés mis aux chômage par les robots ne versent plus de cotisations ? Pour Mady Delvaux, auteure dun projet de résolution qui sera débattu au Parlement européen, il est temps de faire cotiser les robots. […]

Les Smart TV, nouvelle cible des ransomw...

Les Smart TV, nouvelle cible des ransomwares ? Si les ransomwares sont chaque jour plus nombreux à venir « pourrir » le quotidien des particuliers comme des entreprises, voilà que ces derniers ne s’en prennent plus seulement aux ordinateurs et aux smartphones. En effet, Frantic Locker s’attaque également aux Smart TV. Frantic Locker, le rançongiciel […]

Patch Tuesday Juin 2016 – Data Security

Patch Tuesday Juin 2016 Patch tuesday juin – 16 bulletins de Microsoft pour corriger plus de 40 vulnérabilités pour le mois de juin 2016. Flash souffre d’un 0Day très dangereux. Le Patch Tuesday juin 2016 arrive avec un cortège de 16 bulletins publiés par Microsoft pour résoudre plus de 40 vulnérabilités (CVE) différentes. Cela […]

Si j’attrape le con qui a fait sauter le

Si j’attrape le con qui a fait sauter le pont ! Des difficultés à vous connecter à l’Internet et à vos applications préférées, lundi ? Pas d’inquiétude, un ingénieur informatique s’est trompé dans les files ! Plus possible de se connecter à Internet ? Non, ce n’est pas une blague. Un seul homme, un peu […]

La double authentification de Google con...

La double authentification de Google contournée par des hackers Alors que la double authentification semblait être la meilleure solution pour protéger les données personnelles des internautes, voilà que celle de Google a réussi à être contournée par des pirates. Autrement dit, les spécialistes de la sécurité vont encore devoir se creuser la tête pour trouver […]

Dirigeants, êtes-vous prêts à réagir en

Dirigeants, êtes-vous prêts à réagir en cas de cyberattaque? Pour Nicolas Reys de la société de conseil en gestion des risques Control Risks, la question doit être soulevée en conseil d’administration. L’ancien directeur du FBI Robert Mueller déclarait en 2014: « il y a seulement deux types d’entreprises: celles qui ont été piratés et celles qui […]

Techniques et astuces pour la robustesse...

Techniques et astuces pour la robustesse de vos mots de passe Les experts en cybersécurité ont tendance à être quelque peu cyniques envers les utilisateurs « lambda », particulièrement lorsqu’il s’agit du choix des mots de passe. Cependant, selon certains experts en sécurité informatique au sein du CyLab, l’Institut Security & Privacy de l’Université de Carnegie Mellon, […]